Was ist die SSL/TLS-Entschlüsselung?

SSL-Entschlüsselung, auch bekannt als SSL/TLS-Entschlüsselung, bezeichnet das Abfangen und Entschlüsseln von verschlüsseltem Netzwerkverkehr über Secure Sockets Layer (SSL) oder Transport Layer Security (TLS). SSL/TLS ist ein weit verbreitetes Verschlüsselungsprotokoll, das die Datenübertragung in Computernetzwerken wie dem Internet sichert.

Die SSL-Entschlüsselung erfolgt typischerweise durch Sicherheitsgeräte wie Firewalls, Intrusion-Prevention-Systeme (IPS) oder dedizierte SSL-Entschlüsselungsgeräte. Diese Geräte werden strategisch im Netzwerk platziert, um den verschlüsselten Datenverkehr auf Sicherheitsrisiken zu überprüfen. Hauptziel ist die Analyse der verschlüsselten Daten auf potenzielle Bedrohungen, Schadsoftware oder unautorisierte Aktivitäten.

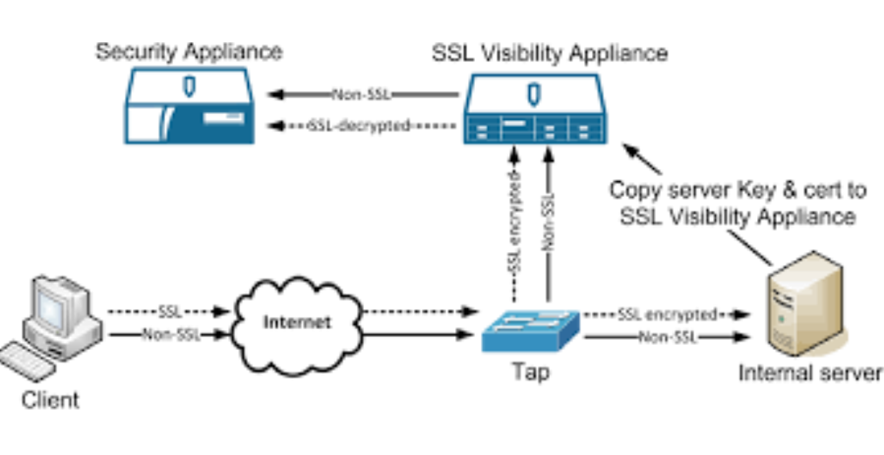

Zur SSL-Entschlüsselung fungiert das Sicherheitsgerät als Vermittler zwischen Client (z. B. Webbrowser) und Server. Wenn ein Client eine SSL/TLS-Verbindung zu einem Server herstellt, fängt das Sicherheitsgerät den verschlüsselten Datenverkehr ab und baut zwei separate SSL/TLS-Verbindungen auf – eine zum Client und eine zum Server.

Das Sicherheitsgerät entschlüsselt den Datenverkehr des Clients, prüft die entschlüsselten Inhalte und wendet Sicherheitsrichtlinien an, um schädliche oder verdächtige Aktivitäten zu erkennen. Es kann außerdem Aufgaben wie Datenverlustprävention, Inhaltsfilterung oder Malware-Erkennung auf den entschlüsselten Daten durchführen. Nach der Analyse des Datenverkehrs verschlüsselt das Sicherheitsgerät diesen erneut mit einem neuen SSL/TLS-Zertifikat und leitet ihn an den Server weiter.

Es ist wichtig zu beachten, dass die SSL-Entschlüsselung Datenschutz- und Sicherheitsbedenken aufwirft. Da das Sicherheitsgerät Zugriff auf die entschlüsselten Daten hat, kann es potenziell sensible Informationen wie Benutzernamen, Passwörter, Kreditkartendaten oder andere vertrauliche, über das Netzwerk übertragene Daten einsehen. Daher wird die SSL-Entschlüsselung in der Regel in kontrollierten und gesicherten Umgebungen implementiert, um die Vertraulichkeit und Integrität der abgefangenen Daten zu gewährleisten.

Die SSL-Entschlüsselung kennt drei gängige Modi:

- Passiver Modus

- Eingangsmodus

- Ausgehender Modus

Aber worin bestehen die Unterschiede zwischen den drei SSL-Entschlüsselungsmodi?

| Modus | Passiver Modus | Eingangsmodus | Ausgehender Modus |

| Beschreibung | Leitet SSL/TLS-Datenverkehr einfach ohne Entschlüsselung oder Modifikation weiter. | Entschlüsselt Clientanfragen, analysiert und wendet Sicherheitsrichtlinien an und leitet die Anfragen anschließend an den Server weiter. | Entschlüsselt Serverantworten, analysiert und wendet Sicherheitsrichtlinien an und leitet die Antworten anschließend an den Client weiter. |

| Verkehrsfluss | Bidirektional | Client zu Server | Server zu Client |

| Geräterolle | Beobachter | Mann in der Mitte | Mann in der Mitte |

| Entschlüsselungsort | Keine Entschlüsselung | Die Entschlüsselung erfolgt am Netzwerkrand (in der Regel vor dem Server). | Die Entschlüsselung erfolgt am Netzwerkrand (in der Regel vor dem Client). |

| Verkehrssichtbarkeit | Nur verschlüsselter Datenverkehr | Entschlüsselte Clientanfragen | Entschlüsselte Serverantworten |

| Verkehrsänderung | Keine Modifikation | Der Datenverkehr kann zu Analyse- oder Sicherheitszwecken verändert werden. | Der Datenverkehr kann zu Analyse- oder Sicherheitszwecken verändert werden. |

| SSL-Zertifikat | Kein privater Schlüssel oder Zertifikat erforderlich | Erfordert privaten Schlüssel und Zertifikat für den abgefangenen Server. | Erfordert privaten Schlüssel und Zertifikat für den abgefangenen Client. |

| Sicherheitskontrolle | Eingeschränkte Kontrolle, da verschlüsselter Datenverkehr weder geprüft noch verändert werden kann. | Kann Clientanfragen prüfen und Sicherheitsrichtlinien darauf anwenden, bevor sie den Server erreichen. | Kann Serverantworten prüfen und Sicherheitsrichtlinien darauf anwenden, bevor sie den Client erreichen. |

| Datenschutzbedenken | Greift nicht auf verschlüsselte Daten zu und analysiert diese auch nicht. | Hat Zugriff auf entschlüsselte Clientanfragen, was Bedenken hinsichtlich des Datenschutzes aufwirft. | Hat Zugriff auf entschlüsselte Serverantworten, was Bedenken hinsichtlich des Datenschutzes aufwirft. |

| Compliance-Überlegungen | Minimale Auswirkungen auf Datenschutz und Compliance | Kann die Einhaltung von Datenschutzbestimmungen erfordern | Kann die Einhaltung von Datenschutzbestimmungen erfordern |

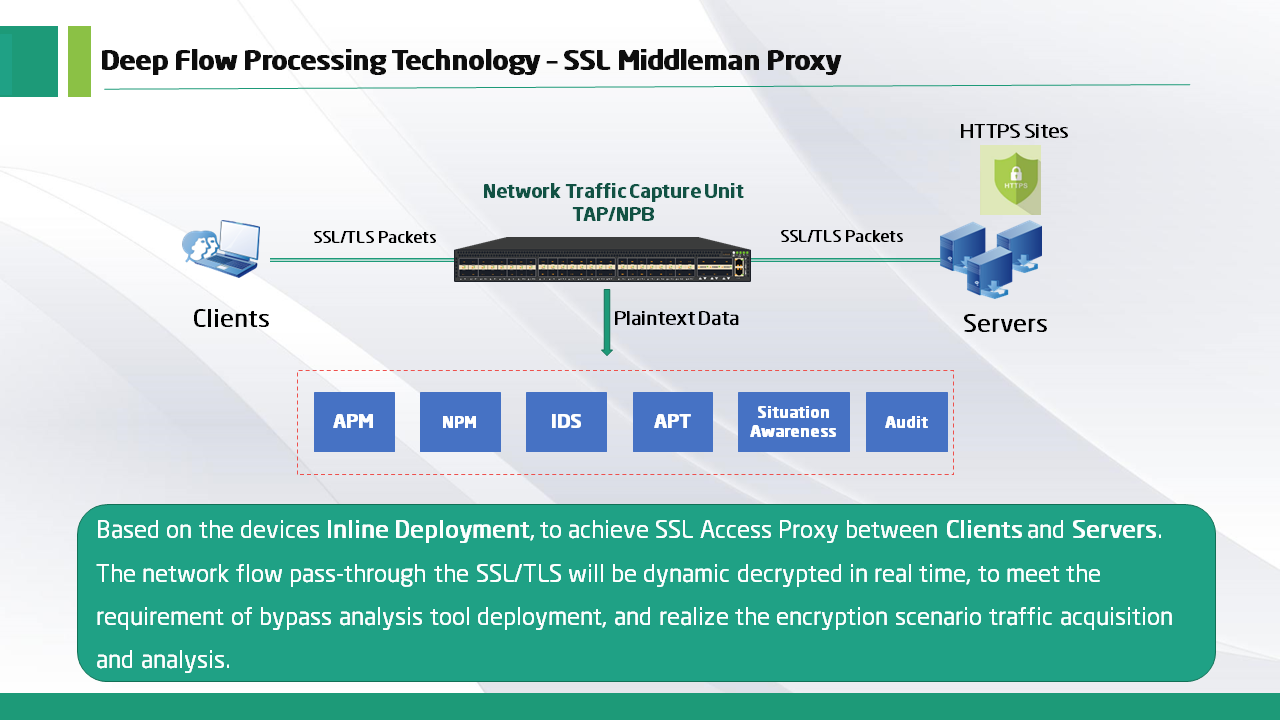

Im Vergleich zur seriellen Entschlüsselung einer sicheren Übertragungsplattform weist die traditionelle serielle Entschlüsselungstechnologie Einschränkungen auf.

Firewalls und Netzwerksicherheitsgateways, die SSL/TLS-Datenverkehr entschlüsseln, leiten diesen oft nicht an andere Überwachungs- und Sicherheitstools weiter. Auch Load Balancing filtert zwar SSL/TLS-Datenverkehr heraus und verteilt die Last optimal auf die Server, jedoch wird der Datenverkehr nicht an mehrere nachgeschaltete Sicherheitstools weitergeleitet, bevor er erneut verschlüsselt wird. Zudem bieten diese Lösungen keine Kontrolle über die Datenverkehrsauswahl und leiten unverschlüsselten Datenverkehr in voller Geschwindigkeit weiter, wobei typischerweise der gesamte Datenverkehr an die Entschlüsselungs-Engine gesendet wird, was zu Leistungsproblemen führt.

Mit Mylinking™ SSL-Entschlüsselung können Sie diese Probleme lösen:

1. Verbesserung der bestehenden Sicherheitstools durch Zentralisierung und Auslagerung der SSL-Entschlüsselung und -Wiederverschlüsselung;

2. Versteckte Bedrohungen, Datenpannen und Schadsoftware aufdecken;

3. Die Einhaltung der Datenschutzbestimmungen durch richtlinienbasierte, selektive Entschlüsselungsmethoden gewährleisten;

4 -Servicekette mehrere Anwendungen zur Verkehrsanalyse wie Paket-Slicing, Maskierung, Deduplizierung und adaptive Sitzungsfilterung usw.

5. Beeinträchtigen Sie Ihre Netzwerkleistung und nehmen Sie entsprechende Anpassungen vor, um ein Gleichgewicht zwischen Sicherheit und Leistung zu gewährleisten.

Dies sind einige der wichtigsten Anwendungsbereiche der SSL-Entschlüsselung in Netzwerk-Paketbrokern (NPBs). Durch die Entschlüsselung von SSL/TLS-Datenverkehr verbessern NPBs die Transparenz und Effektivität von Sicherheits- und Überwachungstools und gewährleisten so umfassenden Netzwerkschutz und optimale Leistungsüberwachung. Die SSL-Entschlüsselung in NPBs umfasst den Zugriff auf und die Entschlüsselung von verschlüsseltem Datenverkehr zur Prüfung und Analyse. Der Schutz der Privatsphäre und die Sicherheit des entschlüsselten Datenverkehrs haben höchste Priorität. Organisationen, die SSL-Entschlüsselung in NPBs einsetzen, sollten daher klare Richtlinien und Verfahren für die Nutzung des entschlüsselten Datenverkehrs implementieren, einschließlich Zugriffskontrollen, Datenverarbeitung und Aufbewahrungsrichtlinien. Die Einhaltung geltender rechtlicher und regulatorischer Bestimmungen ist unerlässlich, um den Schutz der Privatsphäre und die Sicherheit des entschlüsselten Datenverkehrs zu gewährleisten.

Veröffentlichungsdatum: 04.09.2023