Einführung

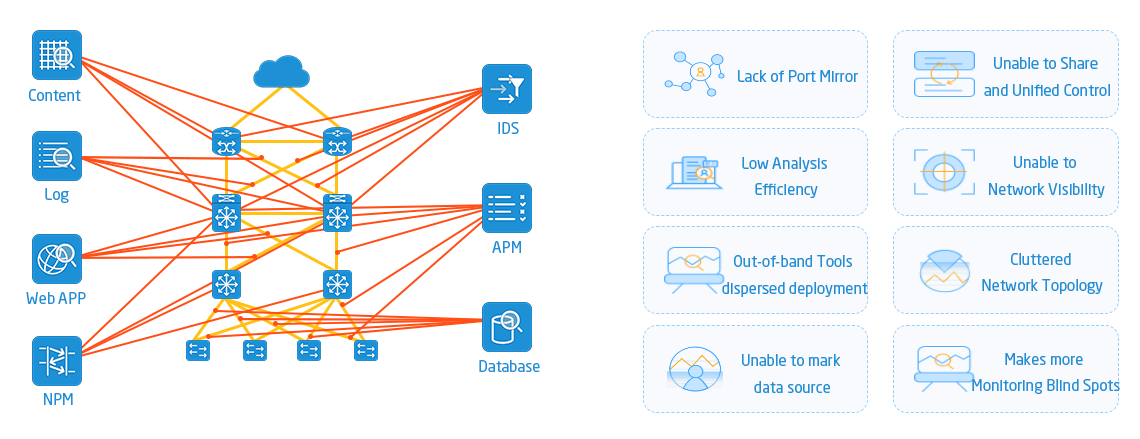

Die Erfassung und Analyse des Netzwerkverkehrs ist das effektivste Mittel, um Indikatoren und Parameter des Nutzerverhaltens im Netzwerk aus erster Hand zu erhalten. Mit der kontinuierlichen Verbesserung des Betriebs und der Wartung von Rechenzentren ist die Erfassung und Analyse des Netzwerkverkehrs zu einem unverzichtbaren Bestandteil der Rechenzentrumsinfrastruktur geworden. In der Praxis wird die Erfassung des Netzwerkverkehrs hauptsächlich durch Netzwerkgeräte realisiert, die Bypass-Traffic-Mirroring unterstützen. Für eine umfassende und effiziente Erfassung des Netzwerkverkehrs ist ein flächendeckendes Netzwerk erforderlich, das die Netzwerk- und Geschäftsleistung optimiert und die Ausfallwahrscheinlichkeit reduziert.

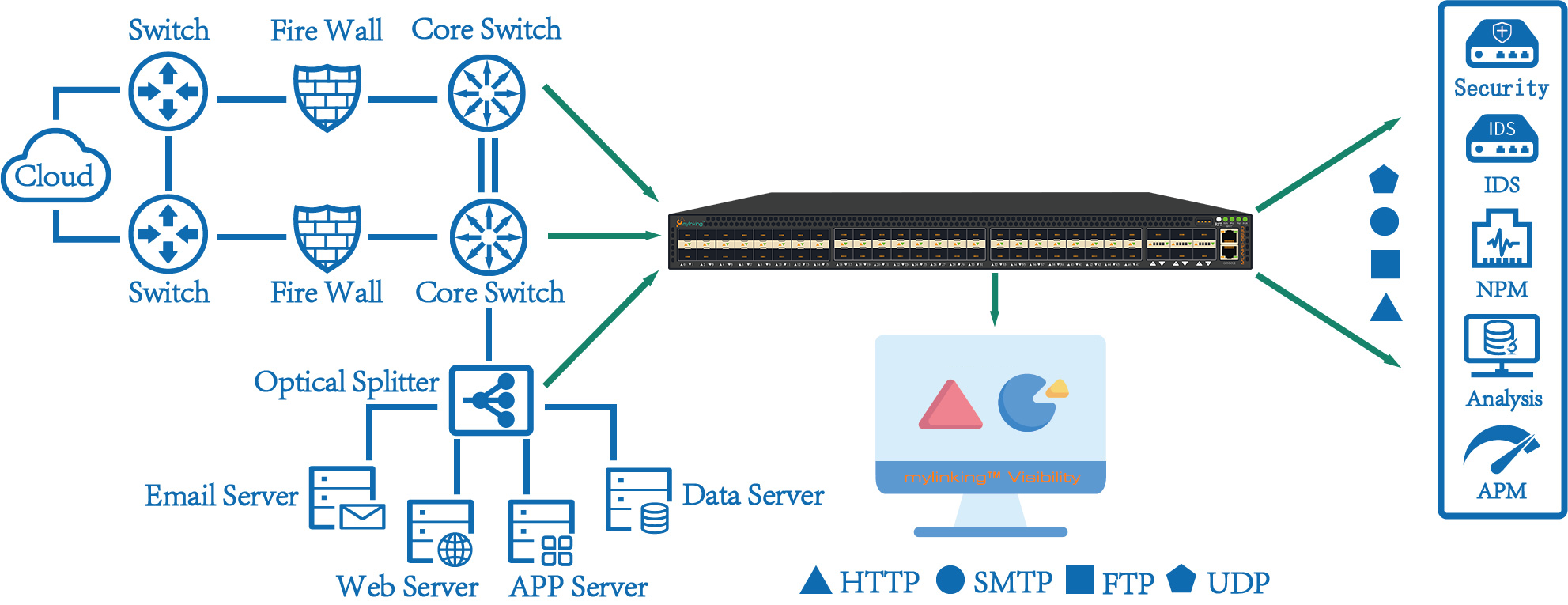

Das Verkehrserfassungsnetzwerk kann als unabhängiges Netzwerk betrachtet werden, das aus Verkehrserfassungsgeräten besteht und parallel zum Produktionsnetzwerk betrieben wird. Es erfasst den Bilddatenverkehr jedes Netzwerkgeräts und aggregiert ihn auf regionaler und architektonischer Ebene. Mithilfe der Verkehrsfilterung und des Alarmsystems der Verkehrserfassungsgeräte werden die Daten mit voller Leitungsgeschwindigkeit bedingt gefiltert (2-4-stufige Filterung), doppelte Pakete entfernt, Pakete gekürzt und weitere fortschrittliche Funktionen ausgeführt. Anschließend werden die Daten an die jeweiligen Verkehrsanalysesysteme weitergeleitet. Das Verkehrserfassungsnetzwerk kann die spezifischen Daten gemäß den Datenanforderungen jedes Systems präzise an die einzelnen Geräte senden und löst so das Problem, dass herkömmliche Spiegeldaten nicht gefiltert und gesendet werden können, was die Rechenleistung der Netzwerk-Switches beeinträchtigt. Gleichzeitig ermöglicht die Verkehrsfilterung und -weiterleitung des Verkehrserfassungsnetzwerks die Filterung und Weiterleitung der Daten mit geringer Latenz und hoher Geschwindigkeit. Dies gewährleistet die Qualität der erfassten Daten und bildet eine solide Datengrundlage für die nachfolgenden Verkehrsanalysegeräte.

Um die Auswirkungen auf die ursprüngliche Verbindung zu minimieren, wird üblicherweise eine Kopie des ursprünglichen Datenverkehrs mittels Beam Splitting, SPAN oder TAP erstellt.

Passiver Netzwerkabzweiger (optischer Splitter)

Die Gewinnung von Verkehrskopien mittels Lichtaufteilung erfordert einen Lichtteiler. Dieser passive optische Splitter verteilt die Leistungsintensität des optischen Signals im gewünschten Verhältnis. Er teilt das Licht beispielsweise in zwei, vier oder mehrere Kanäle auf. Um die ursprüngliche Verbindung zu schonen, verwenden Rechenzentren üblicherweise ein Aufteilungsverhältnis von 80:20 oder 70:30, wobei 70 bzw. 80 % des optischen Signals an die ursprüngliche Verbindung zurückgesendet werden. Optische Splitter finden heutzutage breite Anwendung in der Netzwerkleistungsanalyse (NPM/APM), in Auditsystemen, in der Verhaltensanalyse von Nutzern, in der Erkennung von Netzwerkangriffen und in weiteren Anwendungsbereichen.

Vorteile:

1. Passives optisches Gerät mit hoher Zuverlässigkeit;

2. Belegt keinen Switch-Port, ist ein unabhängiges Gerät und kann später gut erweitert werden;

3. Es ist keine Änderung der Schalterkonfiguration erforderlich, es gibt keine Auswirkungen auf andere Geräte;

4. Vollständige Erfassung des gesamten Datenverkehrs, keine Filterung der Switch-Pakete, einschließlich Fehlerpakete usw.

Nachteile:

1. Die Notwendigkeit einer einfachen Netzwerkumschaltung, bei der die Glasfaserverbindung des Backbone-Links an den optischen Splitter angeschlossen wird, wird die optische Leistung einiger Backbone-Verbindungen reduzieren.

SPAN (Portspiegelung)

SPAN ist eine Funktion, die im Switch selbst integriert ist und daher lediglich auf dem Switch konfiguriert werden muss. Allerdings kann diese Funktion die Leistung des Switches beeinträchtigen und bei hoher Datenlast zu Paketverlusten führen.

Vorteile:

1. Es ist nicht notwendig, zusätzliche Geräte anzuschließen. Konfigurieren Sie den Switch, um den entsprechenden Ausgabeport für die Image-Replikation zu erhöhen.

Nachteile:

1. Belegen Sie den Switch-Port

2. Die Switches müssen konfiguriert werden, was eine gemeinsame Abstimmung mit Drittanbietern erfordert und somit das Risiko eines Netzwerkausfalls erhöht.

3. Die Spiegelung der Datenverkehrsreplikation hat Auswirkungen auf die Port- und Switch-Performance.

Aktives Netzwerk TAP (TAP-Aggregator)

Ein Network TAP ist ein externes Netzwerkgerät, das Port-Mirroring ermöglicht und eine Kopie des Netzwerkverkehrs für verschiedene Überwachungsgeräte erstellt. Diese Geräte werden an der zu überwachenden Stelle im Netzwerkpfad platziert, kopieren die IP-Datenpakete und senden sie an das Netzwerküberwachungstool. Die Wahl des Zugangspunkts für das Network-TAP-Gerät hängt vom Zweck der Netzwerkverkehrsanalyse ab – z. B. Datenerfassung, routinemäßige Überwachung von Verzögerungen oder Angriffserkennung. Network-TAP-Geräte können Datenströme mit Geschwindigkeiten von 1 Gbit/s bis zu 100 Gbit/s erfassen und spiegeln.

Diese Geräte greifen auf den Datenverkehr zu, ohne dass das Netzwerk-TAP-Gerät den Paketfluss in irgendeiner Weise verändert, unabhängig von der Datenrate. Dies bedeutet, dass der Netzwerkverkehr keiner Überwachung und Portspiegelung unterliegt, was für die Wahrung der Datenintegrität beim Weiterleiten an Sicherheits- und Analysetools unerlässlich ist.

Es stellt sicher, dass die Netzwerkperipheriegeräte die Datenverkehrskopien überwachen, sodass die Netzwerk-TAP-Geräte als Beobachter fungieren. Indem Sie eine Kopie Ihrer Daten an alle angeschlossenen Geräte senden, erhalten Sie vollständige Transparenz am Netzwerkpunkt. Sollte ein Netzwerk-TAP-Gerät oder ein Überwachungsgerät ausfallen, ist der Datenverkehr nicht beeinträchtigt, wodurch die Sicherheit und Verfügbarkeit des Betriebssystems gewährleistet bleibt.

Gleichzeitig rückt es in den Fokus von Netzwerk-TAP-Geräten. Der Zugriff auf Datenpakete ist jederzeit ohne Unterbrechung des Netzwerkverkehrs möglich, und diese Transparenzlösungen eignen sich auch für komplexere Anwendungsfälle. Die Überwachungsanforderungen von Tools wie Next-Generation-Firewalls, Datenschutzsystemen, Anwendungsleistungsüberwachung, SIEM, digitaler Forensik, IPS, IDS und mehr erfordern die ständige Weiterentwicklung von Netzwerk-TAP-Geräten.

Zusätzlich zur Bereitstellung einer vollständigen Kopie des Datenverkehrs und der Aufrechterhaltung der Verfügbarkeit können TAP-Geräte Folgendes bieten.

1. Pakete filtern, um die Leistung der Netzwerküberwachung zu maximieren

Nur weil ein Netzwerk-TAP-Gerät irgendwann eine 100%ige Kopie eines Pakets erstellen kann, bedeutet das nicht, dass jedes Überwachungs- und Sicherheitstool das gesamte Paket einsehen muss. Das Streaming des Datenverkehrs an alle Netzwerküberwachungs- und Sicherheitstools in Echtzeit führt lediglich zu einer Überlastung und beeinträchtigt dadurch die Leistung der Tools und des Netzwerks.

Durch den Einsatz des richtigen Network-TAP-Geräts können Pakete gefiltert werden, bevor sie an das Überwachungstool weitergeleitet werden, sodass die richtigen Daten an das richtige Tool gelangen. Beispiele für solche Tools sind Intrusion-Detection-Systeme (IDS), Data-Loss-Prevention-Systeme (DLP), Security-Information- und Event-Management-Systeme (SIEM), forensische Analysetools und viele mehr.

2. Verbindungen für effizientes Networking bündeln

Mit steigenden Anforderungen an Netzwerküberwachung und -sicherheit müssen Netzwerktechniker Wege finden, mit dem vorhandenen IT-Budget mehr Aufgaben zu bewältigen. Irgendwann ist es jedoch nicht mehr möglich, ständig neue Geräte hinzuzufügen und die Netzwerkkomplexität zu erhöhen. Daher ist es unerlässlich, Überwachungs- und Sicherheitstools optimal zu nutzen.

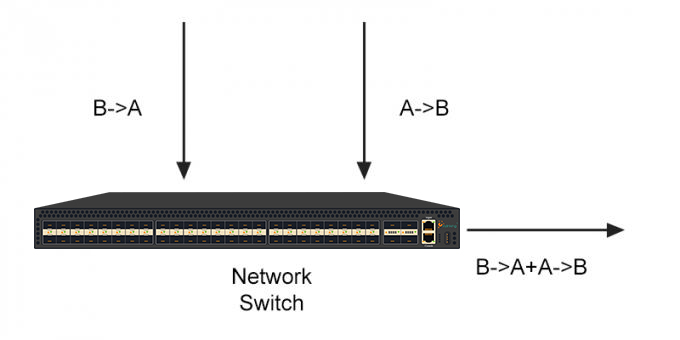

Netzwerk-TAP-Geräte können helfen, indem sie den Netzwerkverkehr in Ost- und Westrichtung bündeln und Pakete über einen einzigen Port an angeschlossene Geräte weiterleiten. Der Einsatz solcher Transparenztools reduziert die Anzahl der benötigten Überwachungstools. Da der Ost-West-Datenverkehr in und zwischen Rechenzentren stetig wächst, ist der Einsatz von Netzwerk-TAP-Geräten unerlässlich, um die Transparenz aller Datenflüsse über große Datenmengen hinweg zu gewährleisten.

Ein verwandter Artikel, der Sie interessieren könnte, finden Sie hier:Wie kann man Netzwerkverkehr erfassen? Netzwerk-Tap vs. Port-Mirror

Veröffentlichungsdatum: 24. Oktober 2024