Was ist der Bypass?

Netzwerksicherheitsgeräte werden üblicherweise zwischen zwei oder mehr Netzwerken eingesetzt, beispielsweise zwischen einem internen und einem externen Netzwerk. Sie analysieren Netzwerkpakete, um Bedrohungen zu erkennen, und leiten diese nach bestimmten Routing-Regeln weiter. Bei Fehlfunktionen der Netzwerksicherheitsgeräte, beispielsweise nach einem Stromausfall oder Systemabsturz, werden die angeschlossenen Netzwerksegmente voneinander getrennt. In diesem Fall muss ein Bypass eingerichtet werden, um die Verbindung zwischen den Netzwerken aufrechtzuerhalten.

Die Bypass-Funktion ermöglicht, wie der Name schon sagt, die physische Verbindung zweier Netzwerke, ohne dass der Datenverkehr über das Netzwerksicherheitsgerät geleitet wird. Dies geschieht durch einen bestimmten Auslösezustand (Stromausfall oder Systemabsturz). Fällt das Netzwerksicherheitsgerät aus, können die mit dem Bypass-Gerät verbundenen Netzwerke weiterhin miteinander kommunizieren. Das Netzwerkgerät verarbeitet in diesem Fall keine Datenpakete.

Wie wird der Bypass-Anwendungsmodus klassifiziert?

Der Bypass ist in Steuerungs- oder Auslösemodi unterteilt, die wie folgt lauten:

1. Ausgelöst durch die Stromversorgung. In diesem Modus wird die Bypass-Funktion aktiviert, sobald das Gerät ausgeschaltet ist. Beim Einschalten des Geräts wird die Bypass-Funktion sofort deaktiviert.

2. Steuerung über GPIO. Nach der Anmeldung im Betriebssystem können Sie über GPIO bestimmte Ports ansteuern, um den Bypass-Schalter zu steuern.

3. Steuerung durch den Watchdog. Dies ist eine Erweiterung von Modus 2. Sie können den Watchdog verwenden, um das GPIO-Bypass-Programm zu aktivieren und zu deaktivieren und so den Bypass-Status zu steuern. Auf diese Weise kann der Bypass im Falle eines Plattformabsturzes vom Watchdog aktiviert werden.

In der Praxis treten diese drei Zustände häufig gleichzeitig auf, insbesondere die beiden Modi 1 und 2. Die übliche Vorgehensweise ist folgende: Im ausgeschalteten Zustand ist der Bypass aktiviert. Nach dem Einschalten wird der Bypass vom BIOS aktiviert. Auch nach der Übernahme des Geräts durch das BIOS bleibt der Bypass aktiviert. Um die Ausführung der Anwendung zu gewährleisten, muss der Bypass deaktiviert werden. Während des gesamten Startvorgangs kommt es nahezu zu keiner Netzwerkunterbrechung.

Was ist das Prinzip der Bypass-Implementierung?

1. Hardwareebene

Auf Hardwareebene werden Relais hauptsächlich zur Realisierung des Bypass verwendet. Diese Relais sind mit den Signalleitungen der beiden Bypass-Netzwerkanschlüsse verbunden. Die folgende Abbildung zeigt die Funktionsweise des Relais mit einer Signalleitung.

Nehmen wir den Stromauslöser als Beispiel. Bei einem Stromausfall springt der Schalter im Relais auf Zustand 1, d. h. der Empfangsanschluss (Rx) der RJ45-Schnittstelle von LAN1 verbindet sich direkt mit dem Sendeanschluss (Tx) der RJ45-Schnittstelle von LAN2. Sobald das Gerät wieder eingeschaltet ist, schaltet der Schalter auf Zustand 2. Wenn also eine Netzwerkkommunikation zwischen LAN1 und LAN2 erforderlich ist, muss diese über eine Anwendung auf dem Gerät realisiert werden.

2. Softwareebene

Bei der Klassifizierung des Bypasses werden GPIO und Watchdog zur Steuerung und Auslösung des Bypasses erwähnt. Tatsächlich betätigen beide Methoden den GPIO, der dann das Relais auf der Hardware steuert, um den entsprechenden Schaltvorgang durchzuführen. Konkret: Ist der entsprechende GPIO auf High-Pegel gesetzt, springt das Relais auf Position 1; ist er hingegen auf Low-Pegel gesetzt, springt es auf Position 2.

Für den Watchdog-Bypass wird die Watchdog-Steuerung zusätzlich zur oben beschriebenen GPIO-Steuerung implementiert. Sobald der Watchdog aktiv ist, wird im BIOS die Bypass-Funktion aktiviert. Das System aktiviert daraufhin die Watchdog-Funktion. Anschließend wird der entsprechende Netzwerkport-Bypass aktiviert und das Gerät wechselt in den Bypass-Zustand. Der Bypass wird zwar auch über GPIO gesteuert, jedoch werden die GPIO-Pins in diesem Fall vom Watchdog auf Low-Pegel gesetzt, sodass keine zusätzliche Programmierung erforderlich ist.

Die Hardware-Bypass-Funktion ist eine obligatorische Funktion von Netzwerksicherheitsprodukten. Wenn das Gerät ausgeschaltet ist oder abstürzt, werden die internen und externen Anschlüsse physisch miteinander verbunden und bilden so ein Netzwerkkabel. Dadurch kann der Datenverkehr das Gerät direkt passieren, ohne vom aktuellen Gerätestatus beeinträchtigt zu werden.

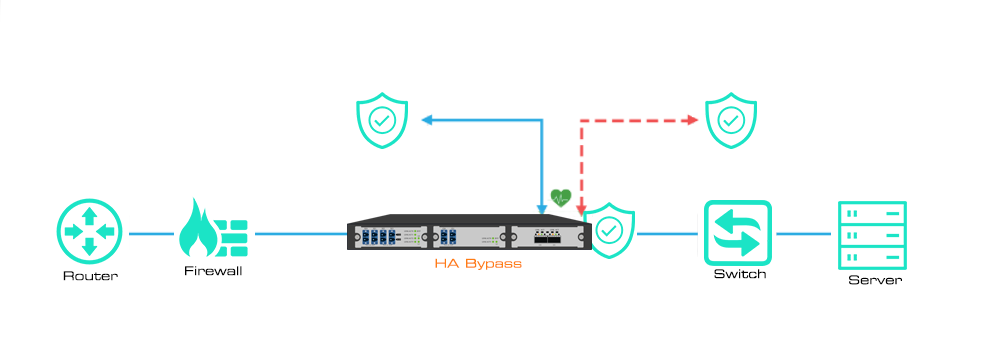

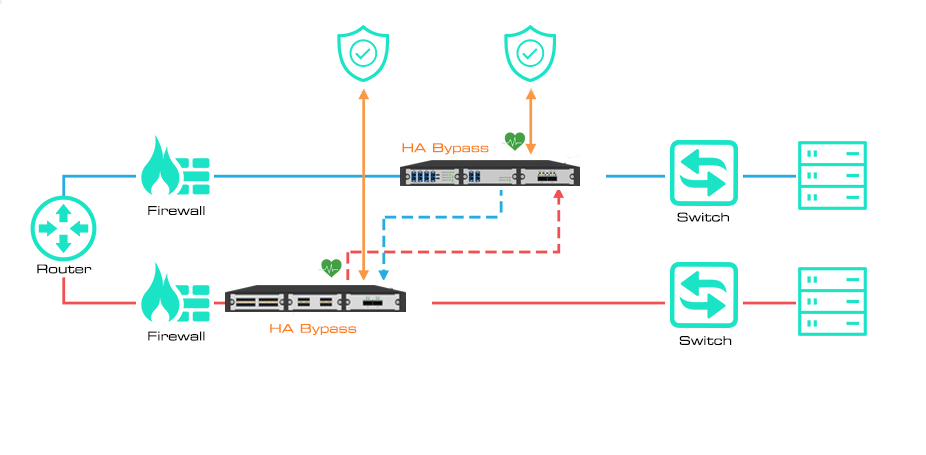

Hochverfügbarkeitsanwendung (HA):

Mylinking™ bietet zwei Hochverfügbarkeitslösungen (HA): Aktiv/Standby und Aktiv/Aktiv. Die Aktiv/Standby-Lösung (oder Aktiv/Passiv-Lösung) nutzt Hilfsgeräte, um ein Failover vom primären zum Backup-Gerät zu gewährleisten. Die Aktiv/Aktiv-Lösung hingegen verwendet redundante Verbindungen, um ein Failover zu ermöglichen, wenn ein aktives Gerät ausfällt.

Mylinking™ Bypass TAP unterstützt zwei redundante Inline-Geräte und kann in einer Aktiv/Standby-Lösung eingesetzt werden. Eines der Geräte dient als primäres oder „aktives“ Gerät. Das Standby- oder „passive“ Gerät empfängt weiterhin Echtzeitdatenverkehr über die Bypass-Serie, wird aber nicht als Inline-Gerät betrachtet. Dies gewährleistet Hot-Standby-Redundanz. Fällt das aktive Gerät aus und empfängt der Bypass TAP keine Heartbeats mehr, übernimmt das Standby-Gerät automatisch die Funktion des primären Geräts und ist sofort wieder online.

Welche Vorteile bietet Ihnen unsere Umgehungslösung?

1. Weisen Sie den Datenverkehr vor und nach dem Inline-Tool (z. B. WAF, NGFW oder IPS) dem Out-of-Band-Tool zu.

2. Die gleichzeitige Verwaltung mehrerer Inline-Tools vereinfacht die Sicherheitsarchitektur und reduziert die Netzwerkkomplexität.

3. Bietet Filterung, Aggregation und Lastausgleich für Inline-Links

4. Das Risiko ungeplanter Ausfallzeiten reduzieren

5-Failover, hohe Verfügbarkeit [HA]

Veröffentlichungsdatum: 23. Dezember 2021