Mylinking™ Network Bypass TAPs mit Heartbeat-Technologie bieten Netzwerksicherheit in Echtzeit, ohne die Zuverlässigkeit oder Verfügbarkeit des Netzwerks zu beeinträchtigen. Mylinking™ Network Bypass TAPs mit 10/40/100G Bypass-Modul gewährleisten die erforderliche hohe Geschwindigkeit, um Sicherheitstools anzuschließen und den Netzwerkverkehr in Echtzeit ohne Paketverlust zu schützen.

Was ist Bypass?

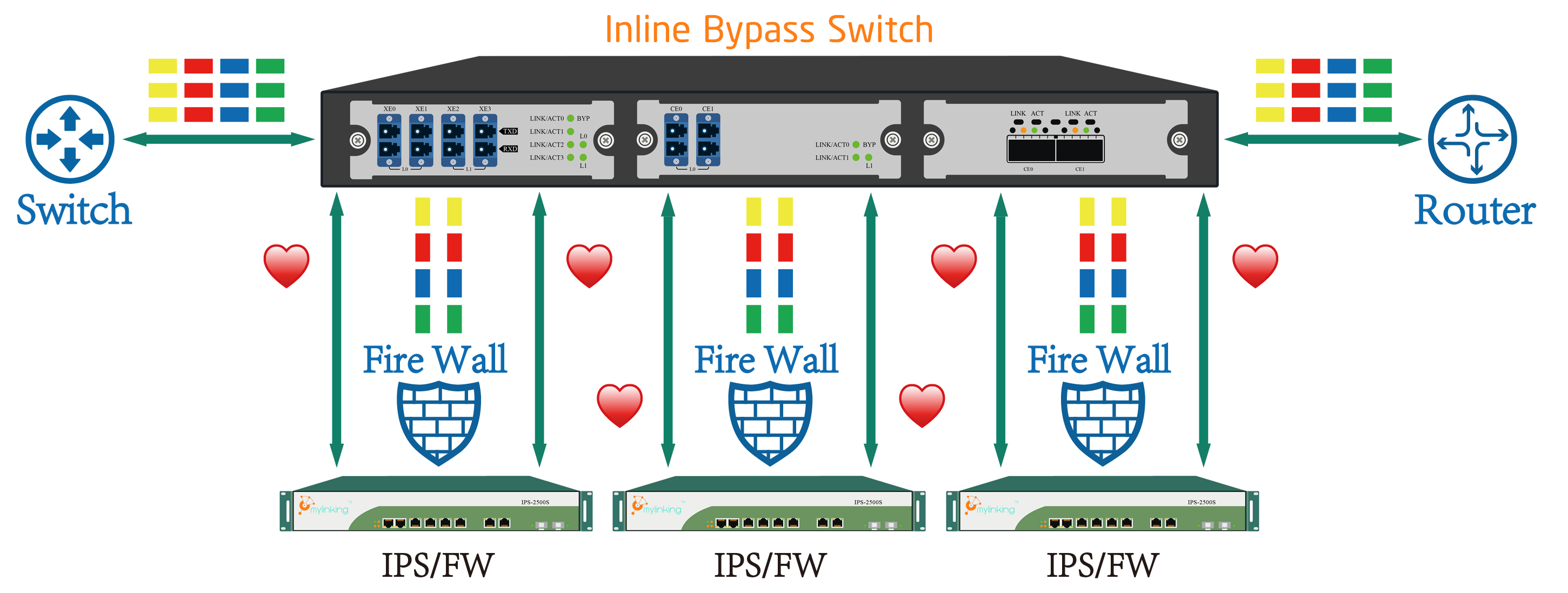

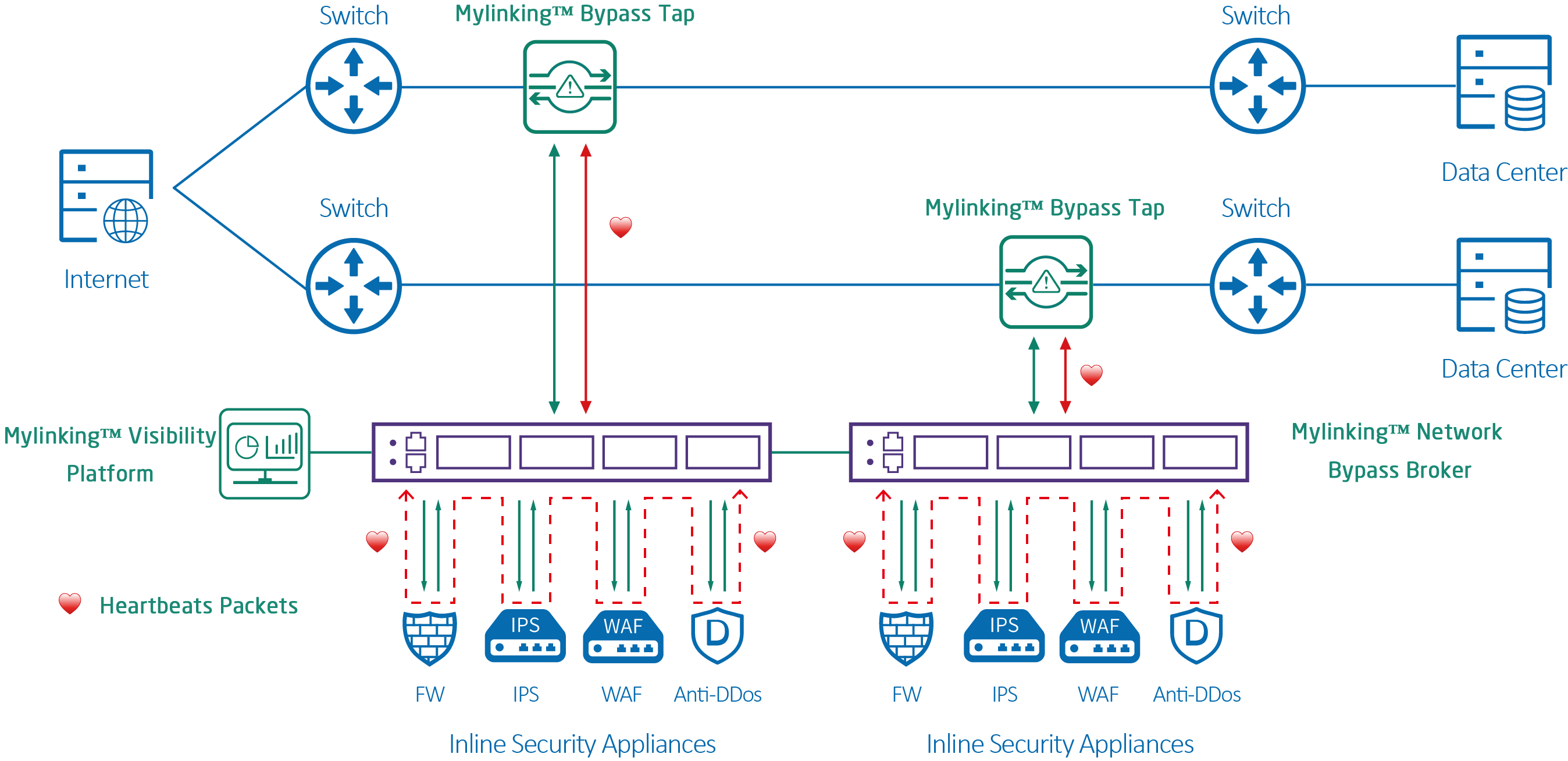

Im Allgemeinen wird ein Netzwerksicherheitsgerät zwischen zwei oder mehr Netzwerken eingesetzt, beispielsweise zwischen einem Intranet und einem externen Netzwerk. Die Anwendung auf dem Netzwerksicherheitsgerät analysiert die Netzwerkpakete, um Bedrohungen zu erkennen, und leitet sie anschließend gemäß bestimmter Routing-Regeln weiter. Fällt das Netzwerksicherheitsgerät aus, beispielsweise nach einem Stromausfall oder Systemabsturz, verlieren die daran angeschlossenen Netzwerksegmente die Verbindung zueinander. In diesem Fall muss die Verbindung zwischen den Netzwerken umgangen werden.

Bypass ist, wie der Name schon sagt, eine Umgehungsfunktion. Das bedeutet, dass zwei Netzwerke bei einem bestimmten Auslösezustand (Stromausfall oder Abschaltung) direkt über das System des Netzwerksicherheitsgeräts physisch geleitet werden können. Ist Bypass aktiviert, können die an das Bypass-Gerät angeschlossenen Netzwerke auch bei einem Ausfall des Netzwerksicherheitsgeräts miteinander kommunizieren. In diesem Fall verarbeitet das Bypass-Gerät keine Pakete im Netzwerk.

Zweitens wird die Bypass-Klassifizierung auf folgende Weise angewendet:

Der Bypass ist in folgende Modi unterteilt: Steuermodus oder Triggermodus.

1. Ausgelöst durch die Stromversorgung. In diesem Modus ist die Bypass-Funktion aktiviert, solange das Gerät nicht eingeschaltet ist. Sobald das Gerät eingeschaltet wird, wird der Bypass sofort deaktiviert.

2. Steuerung über GPIO. Nach der Anmeldung im Betriebssystem können Sie über GPIO bestimmte Ports ansteuern, um den Bypass-Schalter zu steuern.

3. Durch Watchdog-Steuerung. Dies ist eine Erweiterung von Methode 2. Sie können den Watchdog verwenden, um das GPIO-Bypass-Programm zu aktivieren und zu deaktivieren und so den Bypass-Status zu kontrollieren. Auf diese Weise kann der Bypass im Falle eines Plattformabsturzes vom Watchdog geöffnet werden.

In der Praxis treten diese drei Zustände häufig gleichzeitig auf, insbesondere die beiden Varianten 1 und 2. Die allgemeine Vorgehensweise ist folgende: Im ausgeschalteten Zustand ist der Bypass aktiviert. Nach dem Einschalten kann das BIOS den Bypass steuern. Auch nach der Übernahme der Kontrolle durch das BIOS bleibt der Bypass aktiv. Er wird deaktiviert, damit die Anwendung ausgeführt werden kann. Während des gesamten Startvorgangs kommt es nahezu zu keiner Netzwerkunterbrechung.

Abschließend Analyse des Prinzips der Bypass-Implementierung

1. Hardwareebene

Auf Hardwareebene wird das Relais hauptsächlich zur Realisierung des Bypass verwendet. Diese Relais sind in der Regel mit den Signalkabeln der einzelnen Netzwerkanschlüsse am Bypass-Netzwerkanschluss verbunden. Die folgende Abbildung veranschaulicht die Funktionsweise des Relais anhand eines Signalkabels.

Nehmen wir die Stromauslösung als Beispiel. Bei einem Stromausfall springt der Schalter im Relais auf 1, d. h. der Empfangs- (Rx) Port des RJ45-Anschlusses von LAN1 kommuniziert direkt mit dem Sende- (RJ45) Port des LAN2-Anschlusses. Sobald das Gerät wieder eingeschaltet ist, schaltet der Schalter auf 2. Dies muss über eine App auf dem Gerät gesteuert werden.

2. Softwareebene

Bei der Klassifizierung des Bypass werden GPIO und Watchdog zur Steuerung und Auslösung des Bypass erläutert. Beide Methoden nutzen die GPIOs, welche wiederum das Relais auf der Hardware ansteuern, um den entsprechenden Schaltvorgang durchzuführen. Konkret: Ist der entsprechende GPIO auf HIGH gesetzt, springt das Relais auf Position 1. Ist er hingegen auf LOW gesetzt, springt es auf Position 2.

Um den Watchdog zu umgehen, wird basierend auf der oben beschriebenen GPIO-Steuerung die Watchdog-Umgehung hinzugefügt. Sobald der Watchdog aktiv ist, wird im BIOS die Umgehungsfunktion aktiviert. Das System aktiviert dann die Watchdog-Funktion. Anschließend wird die entsprechende Netzwerkport-Umgehung aktiviert, wodurch sich das Gerät im Umgehungszustand befindet. Die Umgehung wird ebenfalls über GPIO gesteuert. In diesem Fall erfolgt das Schreiben auf GPIO-Ebene durch den Watchdog, sodass keine zusätzliche Programmierung erforderlich ist.

Die Hardware-Bypass-Funktion ist eine notwendige Funktion von Netzwerksicherheitsprodukten. Wenn das Gerät ausgeschaltet oder unterbrochen wird, können die internen und externen Anschlüsse physisch miteinander verbunden werden, um ein Netzwerkkabel zu bilden. Dadurch kann der Datenverkehr der Benutzer das Gerät passieren, ohne vom aktuellen Gerätestatus beeinträchtigt zu werden.

Veröffentlichungsdatum: 06.02.2023