Einbruchserkennungssystem (IDS)Das Intrusion Detection System (IDS) fungiert wie ein Späher im Netzwerk. Seine Hauptfunktion besteht darin, verdächtiges Verhalten zu erkennen und einen Alarm auszulösen. Durch die Echtzeitüberwachung des Netzwerkverkehrs und des Host-Verhaltens vergleicht es eine vordefinierte Angriffssignaturbibliothek (z. B. bekannter Virencode, Hackerangriffsmuster) mit dem Normalverhalten (z. B. normale Zugriffshäufigkeit, Datenübertragungsformat). Sobald eine Anomalie festgestellt wird, löst das IDS umgehend einen Alarm aus und speichert ein detailliertes Protokoll. Versucht beispielsweise ein Gerät wiederholt, das Serverpasswort per Brute-Force-Angriff zu knacken, erkennt das IDS dieses ungewöhnliche Anmeldemuster, sendet umgehend eine Warnmeldung an den Administrator und speichert wichtige Beweise wie die IP-Adresse des Angreifers und die Anzahl der Angriffsversuche, um die spätere Rückverfolgbarkeit zu gewährleisten.

Je nach Einsatzort lassen sich Intrusion-Detection-Systeme (IDS) in zwei Hauptkategorien unterteilen. Netzwerk-IDS (NIDS) werden an Schlüsselknotenpunkten des Netzwerks (z. B. Gateways, Switches) eingesetzt, um den Datenverkehr des gesamten Netzwerksegments zu überwachen und geräteübergreifende Angriffe zu erkennen. Mainframe-IDS (HIDS) werden auf einem einzelnen Server oder Terminal installiert und konzentrieren sich auf die Überwachung des Verhaltens eines bestimmten Hosts, wie z. B. Dateimodifikationen, Prozessstarts, Portbelegung usw. Dadurch können Eindringversuche auf einem einzelnen Gerät präzise erfasst werden. Eine E-Commerce-Plattform entdeckte einst einen ungewöhnlichen Datenfluss durch NIDS: Eine große Menge an Benutzerdaten wurde massenhaft von unbekannten IP-Adressen heruntergeladen. Nach rechtzeitiger Warnung schloss das technische Team die Sicherheitslücke schnell und verhinderte so einen Datenverlust.

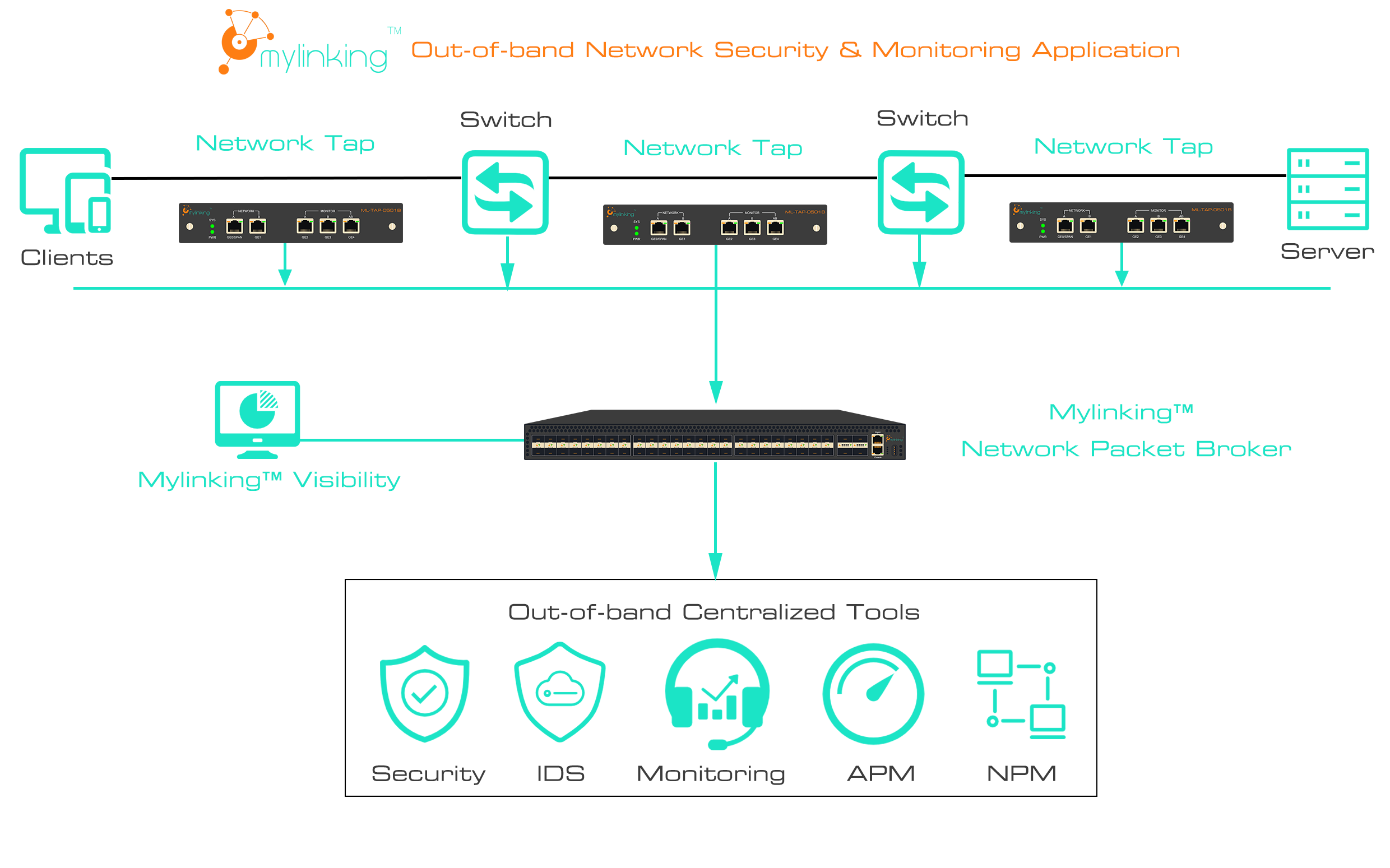

Mylinking™ Network Packet Broker-Anwendung im Intrusion Detection System (IDS)

Intrusion Prevention System (IPS)Das Intrusion Prevention System (IPS) fungiert als „Wächter“ im Netzwerk und erhöht die Fähigkeit, Angriffe aktiv abzufangen, basierend auf der Erkennungsfunktion des Intrusion Detection Systems (IDS). Bei Erkennung schädlichen Datenverkehrs kann es in Echtzeit Blockierungsmaßnahmen durchführen, wie z. B. das Trennen abnormaler Verbindungen, das Verwerfen schädlicher Pakete und das Blockieren angreifender IP-Adressen, ohne dass ein Eingreifen des Administrators erforderlich ist. Erkennt das IPS beispielsweise die Übertragung eines E-Mail-Anhangs mit den Merkmalen eines Ransomware-Virus, fängt es die E-Mail sofort ab, um zu verhindern, dass der Virus in das interne Netzwerk eindringt. Bei DDoS-Angriffen filtert es eine große Anzahl gefälschter Anfragen heraus und gewährleistet so den normalen Betrieb des Servers.

Die Verteidigungsfähigkeit von Intrusion-Prevention-Systemen (IPS) basiert auf einem Echtzeit-Reaktionsmechanismus und einem intelligenten Aktualisierungssystem. Moderne IPS aktualisieren regelmäßig ihre Angriffssignaturdatenbank, um die neuesten Hackerangriffsmethoden abzubilden. Einige High-End-Produkte unterstützen zudem Verhaltensanalyse und -lernen, wodurch neue und unbekannte Angriffe (wie Zero-Day-Exploits) automatisch erkannt werden können. Ein von einem Finanzinstitut eingesetztes IPS-System entdeckte und blockierte einen SQL-Injection-Angriff, der eine nicht offengelegte Schwachstelle ausnutzte, indem es die ungewöhnlich hohe Häufigkeit von Datenbankabfragen analysierte und so die Manipulation wichtiger Transaktionsdaten verhinderte.

Obwohl IDS und IPS ähnliche Funktionen haben, gibt es wesentliche Unterschiede: IDS überwacht passiv und alarmiert, ohne direkt in den Netzwerkverkehr einzugreifen. Es eignet sich für Szenarien, die ein vollständiges Audit erfordern, ohne den laufenden Betrieb zu beeinträchtigen. IPS steht für „aktive Verteidigung und Intervention“ und kann Angriffe in Echtzeit abfangen. Dabei muss es jedoch sicherstellen, dass es normalen Datenverkehr nicht falsch interpretiert (falsch-positive Ergebnisse können zu Dienstausfällen führen). In der Praxis arbeiten sie oft zusammen: IDS überwacht und speichert Beweise, um die Angriffssignaturen für IPS zu ergänzen. IPS ist für das Abfangen von Angriffen in Echtzeit, die Abwehr von Bedrohungen, die Reduzierung von durch Angriffe verursachten Verlusten und die Schaffung eines geschlossenen Sicherheitskreislaufs aus Erkennung, Verteidigung und Nachverfolgbarkeit verantwortlich.

IDS/IPS spielt in verschiedenen Szenarien eine wichtige Rolle: In Heimnetzwerken schützen einfache IPS-Funktionen wie die in Router integrierte Angriffsabwehr vor gängigen Portscans und schädlichen Verbindungen. In Unternehmensnetzwerken ist der Einsatz professioneller IDS/IPS-Systeme notwendig, um interne Server und Datenbanken vor gezielten Angriffen zu schützen. In Cloud-Computing-Umgebungen passt sich cloudnatives IDS/IPS an elastisch skalierbare Cloud-Server an und erkennt ungewöhnlichen Datenverkehr zwischen den Mandanten. Angesichts der ständigen Weiterentwicklung von Hackerangriffsmethoden entwickelt sich IDS/IPS auch in Richtung „KI-gestützter intelligenter Analyse“ und „multidimensionaler Korrelationserkennung“ weiter, wodurch die Genauigkeit der Verteidigung und die Reaktionsgeschwindigkeit der Netzwerksicherheit kontinuierlich verbessert werden.

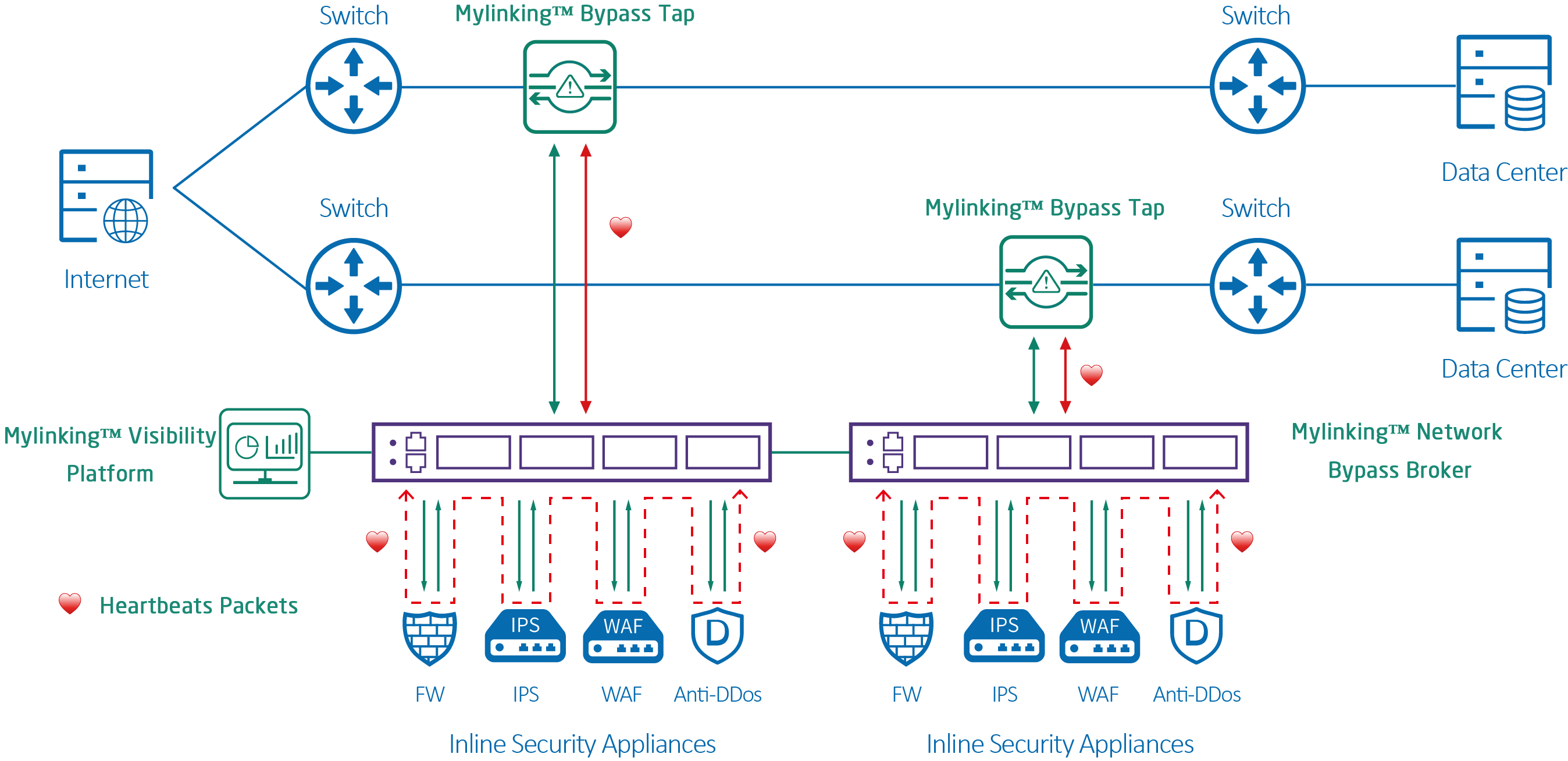

Mylinking™ Network Packet Broker-Anwendung im Intrusion Prevention System (IPS)

Veröffentlichungsdatum: 22. Oktober 2025