Haben Sie schon einmal von einem Netzwerk-Tap gehört? Wenn Sie im Bereich Netzwerktechnik oder Cybersicherheit arbeiten, kennen Sie dieses Gerät wahrscheinlich. Für alle anderen ist es jedoch oft ein Rätsel.

Netzwerksicherheit ist heutzutage wichtiger denn je. Unternehmen und Organisationen verlassen sich auf ihre Netzwerke, um sensible Daten zu speichern und mit Kunden und Partnern zu kommunizieren. Wie können sie sicherstellen, dass ihr Netzwerk sicher und vor unbefugtem Zugriff geschützt ist?

Dieser Artikel erklärt, was ein Netzwerk-Tap ist, wie er funktioniert und warum er ein unverzichtbares Werkzeug für die Netzwerksicherheit darstellt. Tauchen wir also ein und erfahren wir mehr über dieses leistungsstarke Gerät.

Was ist ein Netzwerk-TAP (Terminal Access Point)?

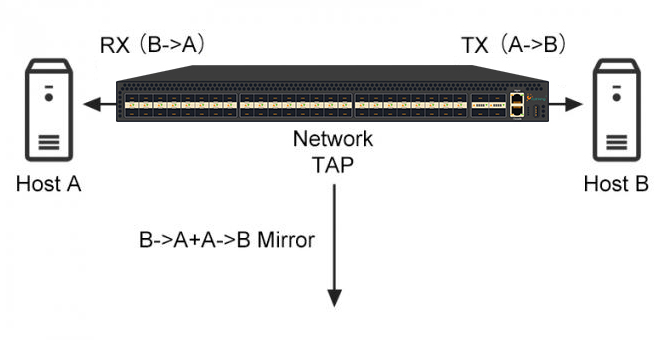

Netzwerk-TAPs sind für einen erfolgreichen und sicheren Netzwerkbetrieb unerlässlich. Sie ermöglichen die Überwachung, Analyse, Nachverfolgung und Sicherung von Netzwerkinfrastrukturen. Netzwerk-TAPs erstellen eine Kopie des Datenverkehrs, wodurch verschiedene Überwachungsgeräte auf diese Informationen zugreifen können, ohne den ursprünglichen Datenfluss zu beeinträchtigen.

Diese Geräte sind strategisch in der gesamten Netzwerkinfrastruktur positioniert, um eine möglichst effektive Überwachung zu gewährleisten.

Organisationen können Netzwerk-TAPs an Punkten installieren, die ihrer Meinung nach überwacht werden sollten, einschließlich, aber nicht beschränkt auf Standorte zur Datenerfassung, -analyse, allgemeinen Überwachung oder kritischerer Zwecke wie der Erkennung von Eindringlingen.

Das Netzwerk-TAP-Gerät verändert nicht den bestehenden Zustand von Paketen im aktiven Netzwerk; es erstellt lediglich eine Kopie jedes gesendeten Pakets, damit dieses über seine Schnittstelle an Überwachungsgeräte oder -programme weitergeleitet werden kann.

Der Kopiervorgang wird ohne Leistungseinbußen durchgeführt, da er den normalen Netzwerkbetrieb nach dem Abhören nicht beeinträchtigt. Dadurch erhalten Unternehmen eine zusätzliche Sicherheitsebene, indem verdächtige Aktivitäten im Netzwerk erkannt und gemeldet werden und Latenzprobleme, die während Spitzenzeiten auftreten können, überwacht werden.

Wie funktioniert ein Netzwerk-TAP?

Netzwerk-TAPs sind hochentwickelte Geräte, mit denen Administratoren die Leistung ihres gesamten Netzwerks analysieren können, ohne dessen Betrieb zu beeinträchtigen. Diese externen Geräte überwachen die Benutzeraktivitäten, erkennen schädlichen Datenverkehr und schützen die Netzwerksicherheit durch eine detaillierte Analyse der ein- und ausgehenden Daten. Netzwerk-TAPs bilden die Brücke zwischen der physikalischen Schicht, auf der Datenpakete über Kabel und Switches übertragen werden, und den höheren Schichten, auf denen Anwendungen laufen.

Ein Network TAP fungiert als passiver Port-Switch, der zwei virtuelle Ports öffnet, um den gesamten ein- und ausgehenden Datenverkehr aller durchlaufenden Netzwerkverbindungen zu erfassen. Das Gerät ist so konzipiert, dass es absolut unauffällig arbeitet. Obwohl es umfassende Überwachung, das Abfangen und Filtern von Datenpaketen ermöglicht, beeinträchtigt es die Leistung Ihres Netzwerks in keiner Weise.

Darüber hinaus dienen sie lediglich als Kanäle zur Weiterleitung relevanter Daten an festgelegte Überwachungspunkte. Das bedeutet, dass sie die gesammelten Informationen nicht analysieren oder auswerten können – hierfür ist ein externes Tool erforderlich. Dies ermöglicht Administratoren präzise Kontrolle und Flexibilität bei der optimalen Nutzung ihrer Netzwerk-TAPs, während der übrige Netzwerkbetrieb ungestört weiterläuft.

Warum benötigen wir einen Netzwerk-TAP?

Netzwerk-TAPs bilden die Grundlage für ein umfassendes und robustes Überwachungssystem in jedem Netzwerk. Durch das Anzapfen des Kommunikationsmediums können sie Daten auf der Leitung identifizieren und an andere Sicherheits- oder Überwachungssysteme streamen. Diese wichtige Komponente der Netzwerktransparenz stellt sicher, dass keine Daten verloren gehen, während der Datenverkehr die Leitung passiert. Dadurch werden keine Pakete verworfen.

Ohne TAPs lässt sich ein Netzwerk nicht vollständig überwachen und verwalten. IT-Administratoren können Bedrohungen zuverlässig erkennen und detaillierte Einblicke in ihre Netzwerke gewinnen, die durch Out-of-Band-Konfigurationen sonst verborgen blieben, indem sie Zugriff auf alle Verkehrsinformationen erhalten.

Dadurch wird eine exakte Kopie der ein- und ausgehenden Kommunikation bereitgestellt, sodass Unternehmen verdächtige Aktivitäten schnell untersuchen und darauf reagieren können. Um die Sicherheit und Zuverlässigkeit von Unternehmensnetzwerken im heutigen Zeitalter der Cyberkriminalität zu gewährleisten, ist der Einsatz eines Netzwerk-Taps unerlässlich.

Arten von Netzwerk-TAPs und ihre Funktionsweise?

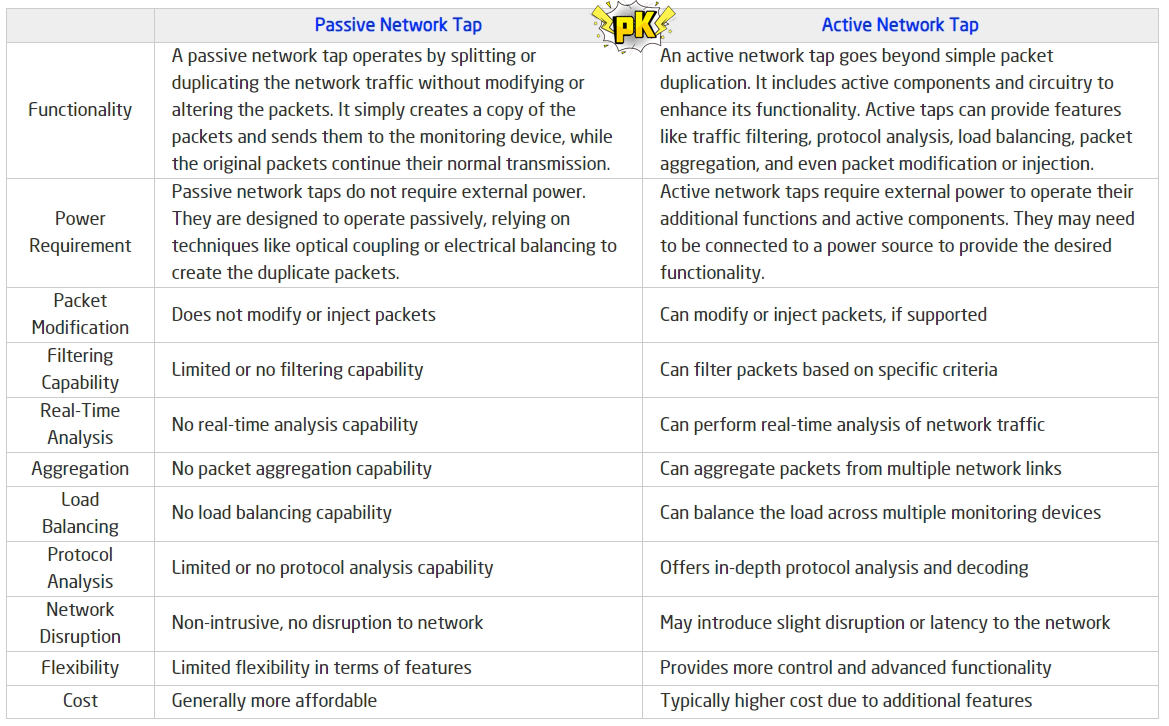

Für den Zugriff auf und die Überwachung des Netzwerkverkehrs gibt es zwei Haupttypen von TAPs: passive und aktive TAPs. Beide bieten eine komfortable und sichere Möglichkeit, auf einen Datenstrom aus einem Netzwerk zuzugreifen, ohne die Leistung zu beeinträchtigen oder zusätzliche Latenzzeiten zu verursachen.

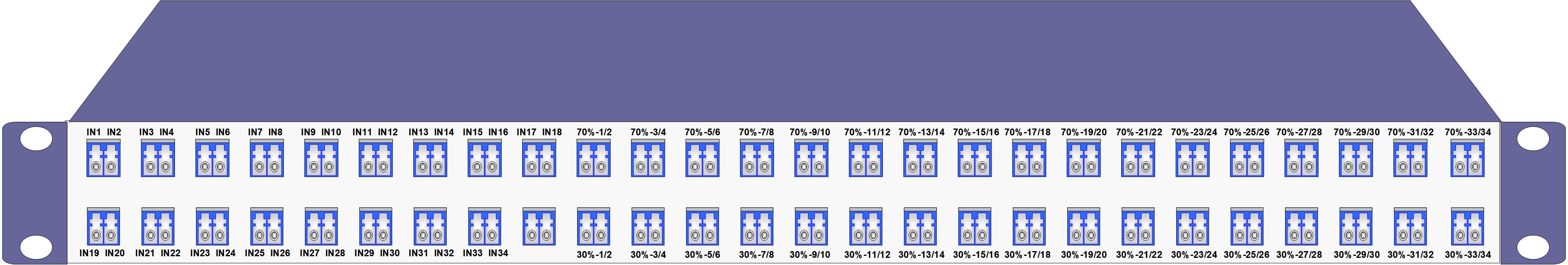

Ein passiver TAP (Tap) analysiert die elektrischen Signale, die über eine normale Punkt-zu-Punkt-Kabelverbindung zwischen zwei Geräten, beispielsweise zwischen Computern und Servern, übertragen werden. Er stellt einen Verbindungspunkt bereit, der es einer externen Quelle, wie einem Router oder Sniffer, ermöglicht, auf den Signalfluss zuzugreifen, während dieser sein ursprüngliches Ziel unverändert passiert. Dieser TAP-Typ wird zur Überwachung zeitkritischer Transaktionen oder Informationen zwischen zwei Punkten eingesetzt.

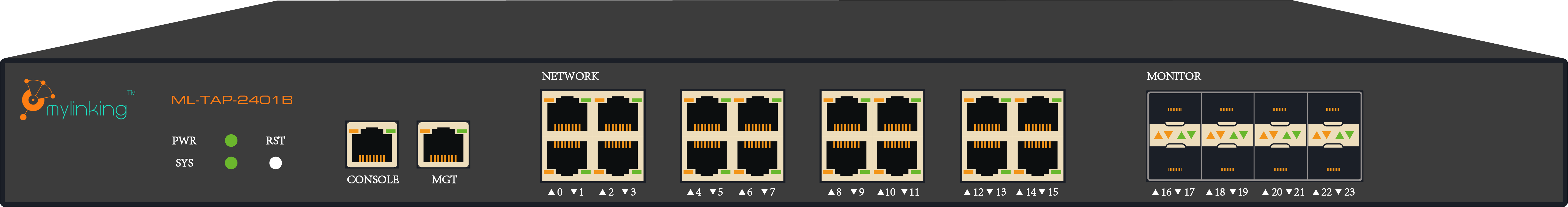

Ein aktiver TAP funktioniert ähnlich wie sein passives Pendant, verfügt jedoch über einen zusätzlichen Schritt – die Signalregeneration. Durch die Nutzung der Signalregeneration stellt ein aktiver TAP sicher, dass Informationen präzise überwacht werden können, bevor sie weitergeleitet werden.

Dies gewährleistet konsistente Ergebnisse auch bei schwankenden Spannungspegeln anderer, entlang der Kette angeschlossener Quellen. Darüber hinaus beschleunigt diese Art von TAP die Übertragung an jedem beliebigen Ort, um die Übertragungszeiten zu verbessern.

Welche Vorteile bietet ein Netzwerk-TAP?

Netzwerk-TAPs erfreuen sich in den letzten Jahren zunehmender Beliebtheit, da Unternehmen ihre Sicherheitsmaßnahmen verstärken und einen reibungslosen Netzwerkbetrieb gewährleisten wollen. Dank der Möglichkeit, mehrere Ports gleichzeitig zu überwachen, bieten Netzwerk-TAPs eine effiziente und kostengünstige Lösung für Unternehmen, die einen besseren Überblick über die Vorgänge in ihren Netzwerken gewinnen möchten.

Darüber hinaus bieten Network TAPs mit Funktionen wie Umgehungsschutz, Paketaggregation und Filterfunktionen Unternehmen auch eine sichere Möglichkeit, ihre Netzwerke zu warten und schnell auf potenzielle Bedrohungen zu reagieren.

Netzwerk-TAPs bieten Organisationen verschiedene Vorteile, wie zum Beispiel:

- Verbesserte Transparenz der Netzwerkverkehrsflüsse.

- Verbesserte Sicherheit und Compliance.

- Verkürzung der Ausfallzeiten durch besseren Einblick in die Ursache von Problemen.

- Erhöhte Netzwerkverfügbarkeit durch die Ermöglichung von Vollduplex-Überwachungsfunktionen.

- Geringere Gesamtbetriebskosten, da sie in der Regel wirtschaftlicher sind als andere Lösungen.

Netzwerk-TAP vs. SPAN-Port-Mirror (Wie lässt sich Netzwerkverkehr erfassen? Netzwerk-Tap vs. Port-Mirror?):

Netzwerk-TAPs (Traffic Access Points) und SPAN-Ports (Switched Port Analyzer) sind zwei wichtige Werkzeuge zur Überwachung des Netzwerkverkehrs. Beide bieten zwar Einblick in Netzwerke, doch müssen die feinen Unterschiede zwischen ihnen verstanden werden, um zu entscheiden, welches Werkzeug für eine bestimmte Situation am besten geeignet ist.

Ein Network TAP ist ein externes Gerät, das an den Verbindungspunkt zwischen zwei Geräten angeschlossen wird und die Überwachung der darüber laufenden Kommunikation ermöglicht. Es verändert oder stört die übertragenen Daten nicht und ist nicht von dem konfigurierten Switch abhängig.

Ein SPAN-Port hingegen ist ein spezieller Switch-Port, bei dem der ein- und ausgehende Datenverkehr zu Überwachungszwecken auf einen anderen Port gespiegelt wird. SPAN-Ports sind unter Umständen schwieriger zu konfigurieren als Network TAPs und erfordern ebenfalls den Einsatz eines Switches.

Daher eignen sich Network TAPs besser für Situationen, die maximale Transparenz erfordern, während SPAN-Ports am besten für einfachere Überwachungsaufgaben geeignet sind.

Veröffentlichungsdatum: 12. Juli 2024