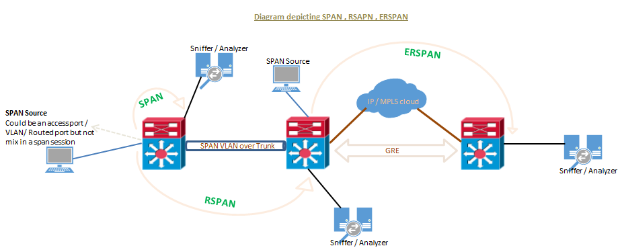

SPAN, RSPAN und ERSPAN sind Netzwerktechniken, die zur Erfassung und Überwachung des Datenverkehrs für Analysezwecke eingesetzt werden. Hier ein kurzer Überblick über die einzelnen Techniken:

SPAN (Switched Port Analyzer)

Zweck: Dient dazu, den Datenverkehr von bestimmten Ports oder VLANs eines Switches zu einem anderen Port zur Überwachung zu spiegeln.

Anwendungsfall: Ideal für die lokale Verkehrsanalyse an einem einzelnen Switch. Der Datenverkehr wird an einen festgelegten Port gespiegelt, wo er von einem Netzwerk-Analyzer erfasst werden kann.

RSPAN (Remote SPAN)

Zweck: Erweitert die SPAN-Funktionen über mehrere Switches in einem Netzwerk.

Anwendungsfall: Ermöglicht die Überwachung des Datenverkehrs zwischen zwei Switches über eine Trunk-Verbindung. Nützlich in Szenarien, in denen sich das Überwachungsgerät an einem anderen Switch befindet.

ERSPAN (Encapsulated Remote SPAN)

Zweck: Kombiniert RSPAN mit GRE (Generic Routing Encapsulation), um den gespiegelten Datenverkehr zu kapseln.

Anwendungsfall: Ermöglicht die Überwachung des Datenverkehrs in gerouteten Netzwerken. Dies ist in komplexen Netzwerkarchitekturen nützlich, in denen der Datenverkehr über verschiedene Segmente hinweg erfasst werden muss.

Der Switch Port Analyzer (SPAN) ist ein effizientes und leistungsstarkes System zur Überwachung des Datenverkehrs. Er leitet oder spiegelt den Datenverkehr von einem Quellport oder VLAN zu einem Zielport. Dies wird auch als Sitzungsüberwachung bezeichnet. SPAN wird unter anderem zur Behebung von Verbindungsproblemen und zur Berechnung der Netzwerkauslastung und -leistung eingesetzt. Cisco-Produkte unterstützen drei Arten von SPANs …

a. SPAN oder lokale SPAN.

b. Remote SPAN (RSPAN).

c. Encapsulated remote SPAN (ERSPAN).

Zu wissen: "Mylinking™ Netzwerk-Paketbroker mit SPAN-, RSPAN- und ERSPAN-Funktionen"

SPAN / Traffic Mirroring / Port Mirroring wird für viele Zwecke eingesetzt, einige davon sind nachfolgend aufgeführt.

- Implementierung von IDS/IPS im Promiscuous-Modus.

- VoIP-Anrufaufzeichnungslösungen.

- Gründe für die Einhaltung von Sicherheitsbestimmungen zur Überwachung und Analyse des Datenverkehrs.

- Behebung von Verbindungsproblemen, Überwachung des Datenverkehrs.

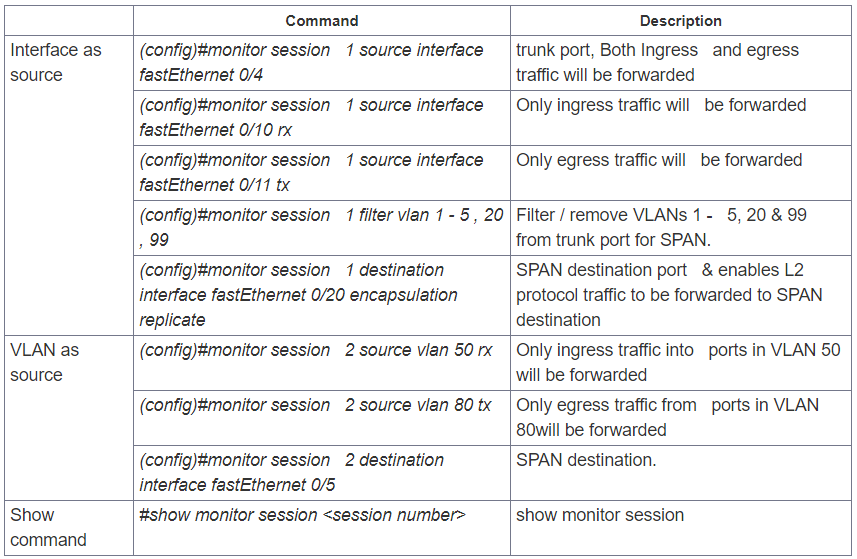

Unabhängig vom verwendeten SPAN-Typ kann die SPAN-Quelle ein beliebiger Porttyp sein, z. B. ein gerouteter Port, ein physischer Switch-Port, ein Access-Port, ein Trunk, ein VLAN (alle aktiven Ports des Switches werden überwacht), ein EtherChannel (entweder ein einzelner Port oder eine ganze Port-Channel-Schnittstelle) usw. Beachten Sie, dass ein für ein SPAN-Ziel konfigurierter Port nicht Teil eines SPAN-Quell-VLANs sein darf.

SPAN-Sitzungen unterstützen die Überwachung des eingehenden Datenverkehrs (Ingress SPAN), des ausgehenden Datenverkehrs (Egress SPAN) oder des in beide Richtungen fließenden Datenverkehrs.

- Ingress SPAN (RX) kopiert den von den Quellports und VLANs empfangenen Datenverkehr an den Zielport. SPAN kopiert den Datenverkehr vor jeglicher Modifikation (z. B. vor VACL- oder ACL-Filterung, QoS oder Ingress- oder Egress-Policing).

Der Egress SPAN (TX) kopiert den von den Quellports und VLANs gesendeten Datenverkehr zum Zielport. Alle relevanten Filter- oder Modifikationsmaßnahmen durch VACL- oder ACL-Filter, QoS oder Ingress- bzw. Egress-Policing-Maßnahmen werden durchgeführt, bevor der Switch den Datenverkehr an den SPAN-Zielport weiterleitet.

- Bei Verwendung des Schlüsselworts both kopiert SPAN den von den Quellports und VLANs empfangenen und gesendeten Netzwerkverkehr zum Zielport.

SPAN/RSPAN ignoriert normalerweise CDP-, STP-BPDU-, VTP-, DTP- und PAgP-Frames. Diese Datenverkehrstypen können jedoch weitergeleitet werden, wenn der Befehl zur Replikation der Kapselung konfiguriert ist.

SPAN oder Lokal SPAN

SPAN spiegelt den Datenverkehr von einer oder mehreren Schnittstellen des Switches auf eine oder mehrere Schnittstellen desselben Switches; daher wird SPAN meist als LOCAL SPAN bezeichnet.

Richtlinien oder Einschränkungen für lokale SPAN:

- Sowohl Layer-2-Switch-Ports als auch Layer-3-Ports können als Quell- oder Zielports konfiguriert werden.

- Die Quelle kann entweder ein oder mehrere Ports oder ein VLAN sein, aber nicht eine Mischung davon.

- Trunk-Ports sind gültige Quellports, die mit Nicht-Trunk-Quellports vermischt werden.

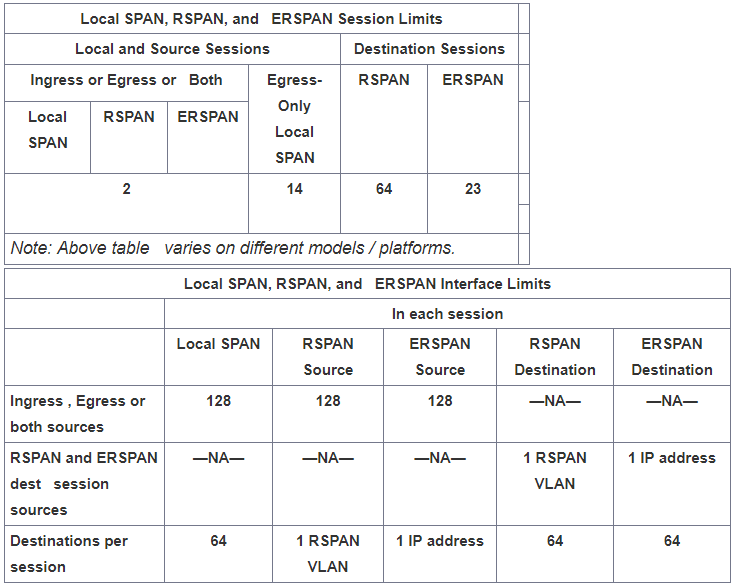

- Auf einem Switch können bis zu 64 SPAN-Zielports konfiguriert werden.

Wenn wir einen Zielport konfigurieren, wird dessen ursprüngliche Konfiguration überschrieben. Wird die SPAN-Konfiguration entfernt, wird die ursprüngliche Konfiguration dieses Ports wiederhergestellt.

Beim Konfigurieren eines Zielports wird dieser aus jedem EtherChannel-Bundle entfernt, sofern er Teil eines solchen war. Handelt es sich um einen gerouteten Port, überschreibt die SPAN-Zielkonfiguration die Konfiguration des gerouteten Ports.

- Die Zielports unterstützen weder Port-Sicherheit, 802.1x-Authentifizierung noch private VLANs.

- Ein Port kann nur für eine einzige SPAN-Sitzung als Zielport fungieren.

- Ein Port kann nicht als Zielport konfiguriert werden, wenn er Quellport einer Span-Session oder Teil eines Quell-VLANs ist.

- Portkanal-Schnittstellen (EtherChannel) können als Quellports, aber nicht als Zielports für SPAN konfiguriert werden.

- Die Verkehrsrichtung ist für SPAN-Quellen standardmäßig auf „beide“ eingestellt.

Zielports nehmen niemals an einer Spanning-Tree-Instanz teil. DTP, CDP usw. werden nicht unterstützt. Lokale SPAN-Netzwerke binden BPDUs in den überwachten Datenverkehr ein, sodass alle am Zielport erkannten BPDUs vom Quellport kopiert werden. Schließen Sie daher niemals einen Switch an einen solchen SPAN-Typ an, da dies zu einer Netzwerkschleife führen kann. KI-Tools verbessern die Arbeitseffizienz.nicht nachweisbare KIService kann die Qualität von KI-Werkzeugen verbessern.

Wenn ein VLAN als SPAN-Quelle (meist als VSPAN bezeichnet) mit konfigurierten Eingangs- und Ausgangsoptionen eingerichtet ist, werden doppelte Pakete vom Quellport nur dann weitergeleitet, wenn sie im selben VLAN verarbeitet werden. Eine Kopie des Pakets stammt aus dem Eingangsverkehr am Eingangsport, die andere aus dem Ausgangsverkehr am Ausgangsport.

- VSPAN überwacht nur den Datenverkehr, der Layer-2-Ports im VLAN verlässt oder in sie eintritt.

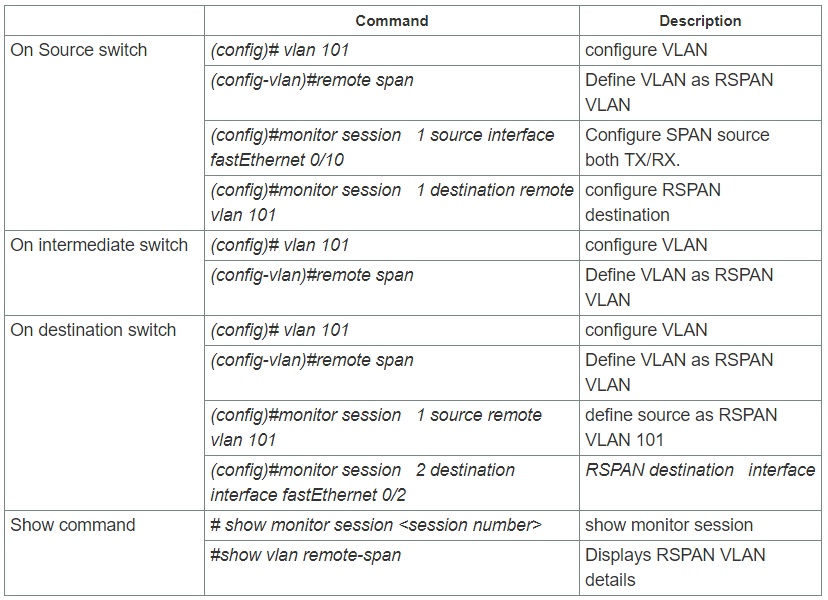

Remote SPAN (RSPAN)

Remote SPAN (RSPAN) ähnelt SPAN, unterstützt jedoch Quellports, Quell-VLANs und Zielports auf verschiedenen Switches. Dadurch wird der Datenverkehr von Quellports, die über mehrere Switches verteilt sind, fernüberwacht und kann zentral an Ziel-Netzwerkaufzeichnungsgeräte weitergeleitet werden. Jede RSPAN-Sitzung überträgt den SPAN-Datenverkehr über ein vom Benutzer festgelegtes dediziertes RSPAN-VLAN auf allen beteiligten Switches. Dieses VLAN wird dann zu anderen Switches getrunkt, sodass der Datenverkehr der RSPAN-Sitzung über mehrere Switches transportiert und an die Ziel-Aufzeichnungsstation weitergeleitet werden kann. RSPAN besteht aus einer RSPAN-Quellsitzung, einem RSPAN-VLAN und einer RSPAN-Zielsitzung.

Richtlinien oder Einschränkungen für RSPAN:

- Für das SPAN-Ziel muss ein spezifisches VLAN konfiguriert werden, das über Trunk-Verbindungen die Zwischenswitches zum Zielport durchläuft.

- Es kann der gleiche Quelltyp erstellt werden – mindestens ein Port oder mindestens ein VLAN, aber nicht eine Mischung.

- Das Ziel der Sitzung ist das RSPAN-VLAN und nicht der einzelne Port im Switch, sodass alle Ports im RSPAN-VLAN den gespiegelten Datenverkehr empfangen.

- Konfigurieren Sie ein beliebiges VLAN als RSPAN-VLAN, sofern alle beteiligten Netzwerkgeräte die Konfiguration von RSPAN-VLANs unterstützen, und verwenden Sie für jede RSPAN-Sitzung dasselbe RSPAN-VLAN.

- VTP kann die Konfiguration von VLANs mit den Nummern 1 bis 1024 als RSPAN-VLANs propagieren, VLANs mit Nummern über 1024 müssen manuell als RSPAN-VLANs auf allen Quell-, Zwischen- und Zielnetzwerkgeräten konfiguriert werden.

- Das Lernen von MAC-Adressen ist im RSPAN-VLAN deaktiviert.

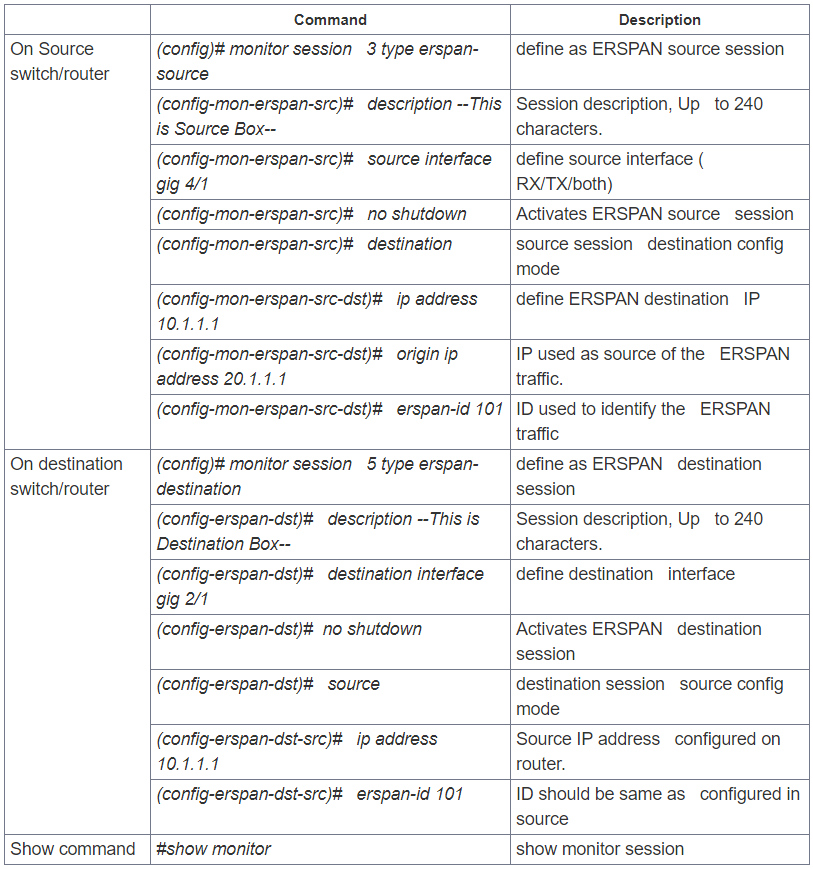

Gekapseltes Remote-SPAN (ERSPAN)

Encapsulated Remote SPAN (ERSPAN) bringt generische Routing-Kapselung (GRE) für den gesamten erfassten Datenverkehr und ermöglicht dessen Erweiterung über Layer-3-Domänen hinweg.

ERSPAN ist einCisco-eigenesDiese Funktion ist aktuell nur für die Plattformen Catalyst 6500, 7600, Nexus und ASR 1000 verfügbar. Der ASR 1000 unterstützt ERSPAN-Quellenüberwachung nur über Fast-Ethernet-, Gigabit-Ethernet- und Port-Channel-Schnittstellen.

Richtlinien oder Einschränkungen für ERSPAN:

ERSPAN-Quellsitzungen kopieren keinen ERSPAN-GRE-gekapselten Datenverkehr von Quellports. Jede ERSPAN-Quellsitzung kann entweder Ports oder VLANs als Quellen haben, aber nicht beides.

Unabhängig von der konfigurierten MTU-Größe erzeugt ERSPAN Layer-3-Pakete mit einer Länge von bis zu 9.202 Byte. ERSPAN-Datenverkehr kann von jeder Schnittstelle im Netzwerk verworfen werden, die eine MTU-Größe von weniger als 9.202 Byte erzwingt.

ERSPAN unterstützt keine Paketfragmentierung. Das „Do Not Fragment“-Bit ist im IP-Header von ERSPAN-Paketen gesetzt. ERSPAN-Zielsitzungen können fragmentierte ERSPAN-Pakete nicht wieder zusammensetzen.

- Die ERSPAN-ID unterscheidet den ERSPAN-Datenverkehr, der an derselben Ziel-IP-Adresse ankommt, von verschiedenen ERSPAN-Quellsitzungen; die konfigurierte ERSPAN-ID muss auf Quell- und Zielgeräten übereinstimmen.

Für einen Quellport oder ein Quell-VLAN kann ERSPAN den eingehenden, ausgehenden oder beide Datenverkehr überwachen. Standardmäßig überwacht ERSPAN den gesamten Datenverkehr, einschließlich Multicast- und BPDU-Frames (Bridge Protocol Data Unit).

Als Quellports für eine ERSPAN-Quellsitzung werden folgende Tunnelschnittstellen unterstützt: GRE, IPinIP, SVTI, IPv6, IPv6 over IP tunnel, Multipoint GRE (mGRE) und Secure Virtual Tunnel Interfaces (SVTI).

- Die Filter-VLAN-Option ist in einer ERSPAN-Überwachungssitzung auf WAN-Schnittstellen nicht funktionsfähig.

ERSPAN auf Routern der Cisco ASR 1000-Serie unterstützt ausschließlich Layer-3-Schnittstellen. Ethernet-Schnittstellen werden auf ERSPAN nicht unterstützt, wenn sie als Layer-2-Schnittstellen konfiguriert sind.

Wenn eine Sitzung über die ERSPAN-Konfigurations-CLI eingerichtet wird, können die Sitzungs-ID und der Sitzungstyp nicht geändert werden. Um diese zu ändern, müssen Sie die Sitzung zunächst mit dem Befehl „no“ entfernen und anschließend neu konfigurieren.

- Cisco IOS XE Release 3.4S :- Die Überwachung von nicht IPsec-geschützten Tunnelpaketen wird auf IPv6- und IPv6-over-IP-Tunnelschnittstellen nur zu ERSPAN-Quellsitzungen unterstützt, nicht zu ERSPAN-Zielsitzungen.

- Mit Cisco IOS XE Release 3.5S wurde die Unterstützung für die folgenden WAN-Schnittstellentypen als Quellports für eine Quellsitzung hinzugefügt: Seriell (T1/E1, T3/E3, DS0), Paket über SONET (POS) (OC3, OC12) und Multilink PPP (die Schlüsselwörter multilink, pos und serial wurden dem Befehl source interface hinzugefügt).

ERSPAN als lokalen SPAN verwenden:

Um mit ERSPAN den Datenverkehr über einen oder mehrere Ports oder VLANs auf demselben Gerät zu überwachen, müssen wir eine ERSPAN-Quell- und eine ERSPAN-Zielsitzung auf demselben Gerät erstellen. Der Datenfluss findet innerhalb des Routers statt, ähnlich wie bei lokalem SPAN.

Bei der Verwendung von ERSPAN als lokalem SPAN sind folgende Faktoren zu berücksichtigen:

- Beide Sitzungen haben die gleiche ERSPAN-ID.

Beide Sitzungen verwenden dieselbe IP-Adresse. Diese IP-Adresse ist die Router-eigene IP-Adresse, also die Loopback-IP-Adresse oder die an einem beliebigen Port konfigurierte IP-Adresse.

Veröffentlichungsdatum: 28. August 2024