Im Zeitalter von Hochgeschwindigkeitsnetzen und Cloud-nativer Infrastruktur ist die effiziente Echtzeit-Überwachung des Netzwerkverkehrs zu einem Eckpfeiler zuverlässiger IT-Operationen geworden. Mit der Skalierung von Netzwerken hin zu Verbindungen mit 10 Gbit/s und mehr, containerisierten Anwendungen und verteilten Architekturen sind herkömmliche Methoden der Verkehrsüberwachung – wie die vollständige Paketerfassung – aufgrund ihres hohen Ressourcenaufwands nicht mehr praktikabel. Hier kommt sFlow (Sampled Flow) ins Spiel: ein schlankes, standardisiertes Netzwerktelemetrieprotokoll, das umfassende Einblicke in den Netzwerkverkehr ermöglicht, ohne Netzwerkgeräte zu beeinträchtigen. In diesem Blog beantworten wir die wichtigsten Fragen zu sFlow – von der grundlegenden Definition bis hin zur praktischen Anwendung in Network Packet Brokern (NPBs).

1. Was ist sFlow?

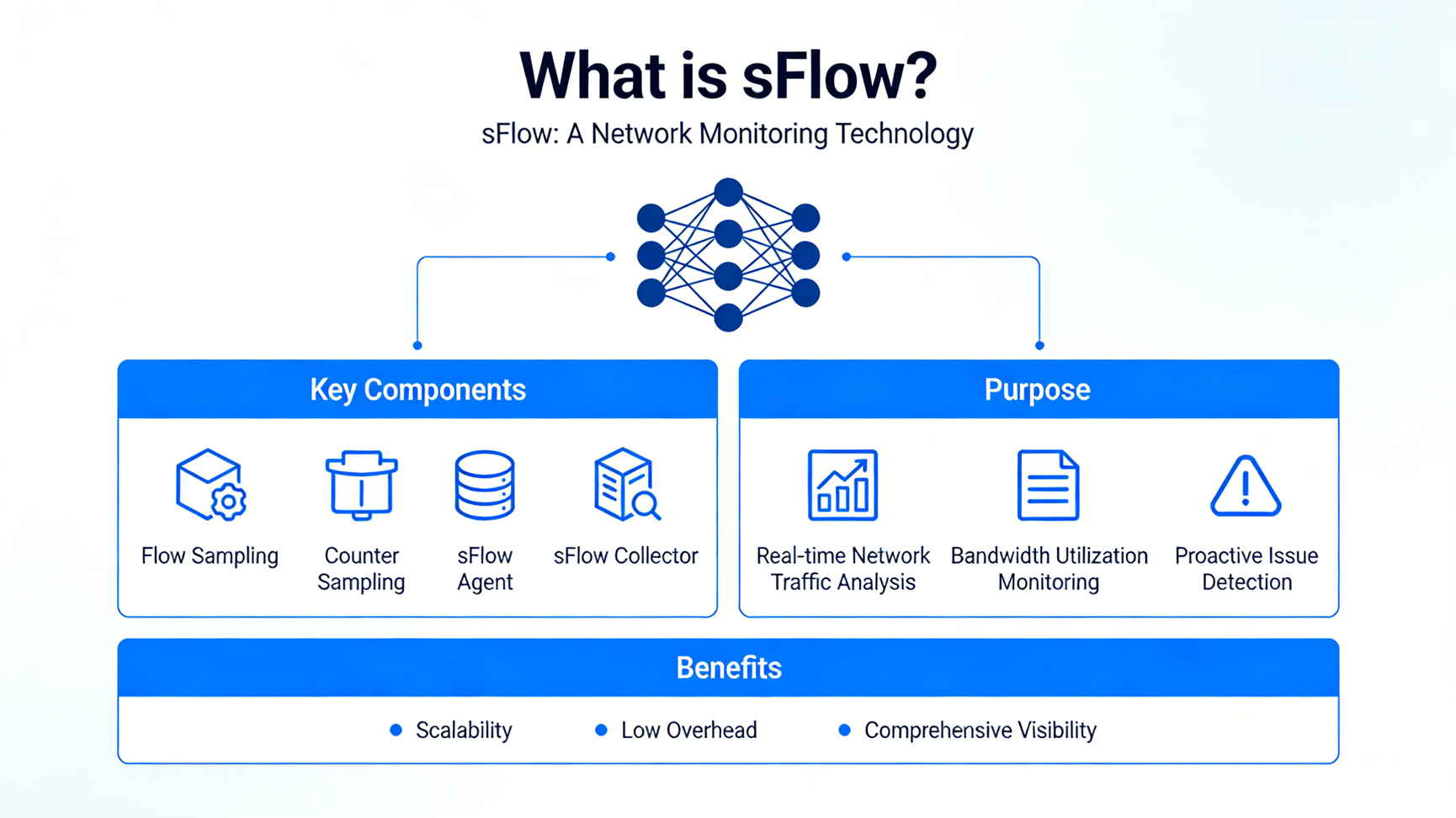

sFlow ist ein offenes, branchenübliches Netzwerkverkehrsüberwachungsprotokoll, entwickelt von der Inmon Corporation und definiert in RFC 3176. Anders als der Name vermuten lässt, verfügt sFlow über keine inhärente „Flow-Tracking“-Logik. Es handelt sich vielmehr um eine stichprobenbasierte Telemetrietechnologie, die Netzwerkverkehrsstatistiken erfasst und zur Analyse an einen zentralen Server übermittelt. Im Gegensatz zu zustandsbehafteten Protokollen wie NetFlow speichert sFlow keine Flow-Datensätze auf Netzwerkgeräten. Stattdessen erfasst es kleine, repräsentative Stichproben des Datenverkehrs und der Gerätezähler und leitet diese Daten umgehend zur Verarbeitung an einen Server weiter.

sFlow ist von Grund auf auf Skalierbarkeit und geringen Ressourcenverbrauch ausgelegt. Es ist als sFlow-Agent in Netzwerkgeräte (Switches, Router, Firewalls) integriert und ermöglicht die Echtzeitüberwachung von Hochgeschwindigkeitsverbindungen (bis zu 10 Gbit/s und mehr), ohne die Geräteleistung oder den Netzwerkdurchsatz zu beeinträchtigen. Die Standardisierung gewährleistet Kompatibilität über verschiedene Hersteller hinweg und macht sFlow somit zur universellen Lösung für heterogene Netzwerkumgebungen.

2. Wie funktioniert sFlow?

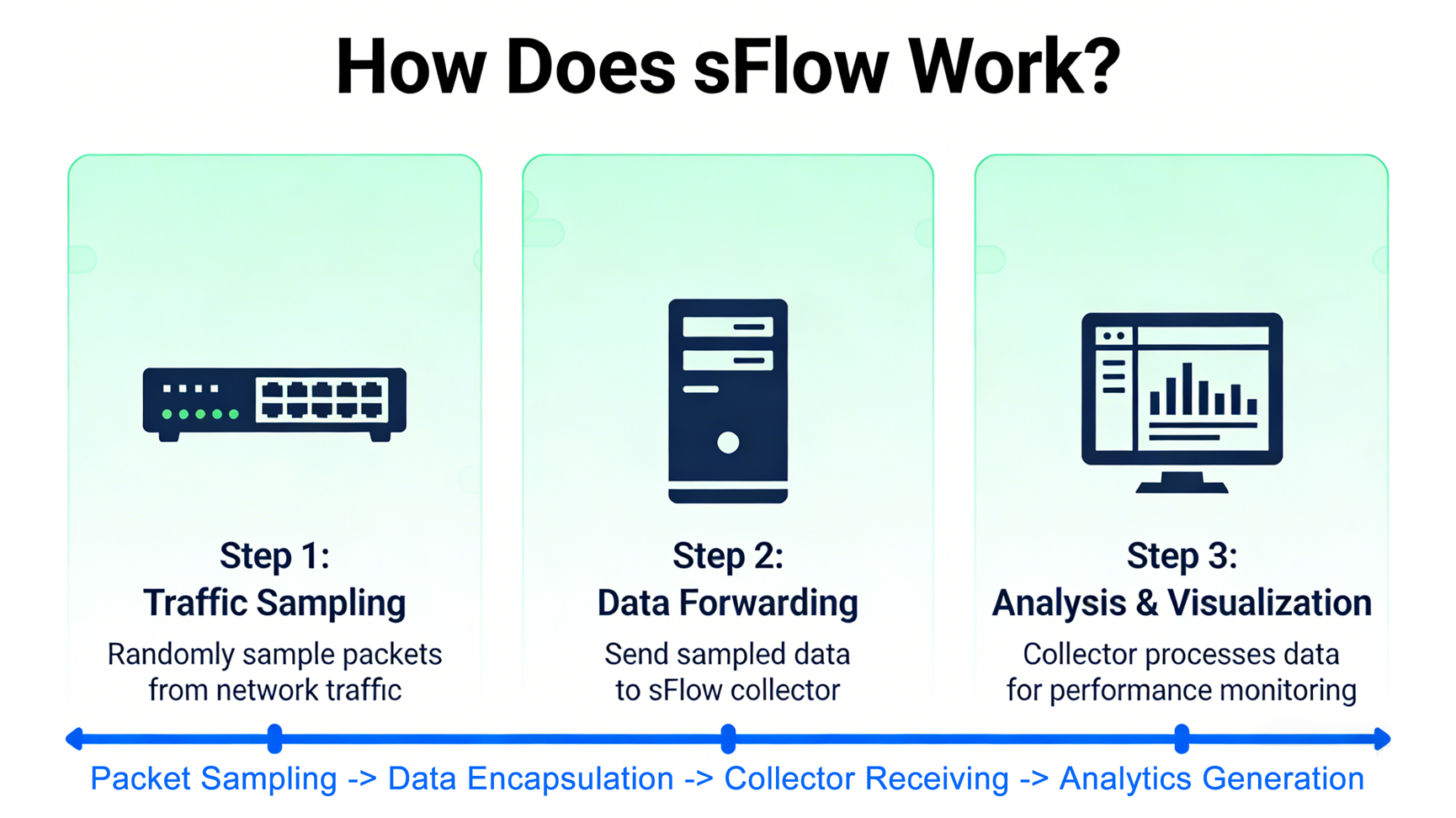

sFlow basiert auf einer einfachen Zwei-Komponenten-Architektur: dem sFlow Agent (in Netzwerkgeräten integriert) und dem sFlow Collector (einem zentralen Server zur Datenaggregation und -analyse). Der Workflow dreht sich um zwei zentrale Sampling-Mechanismen – Paket-Sampling und Zähler-Sampling – sowie den Datenexport, wie nachfolgend detailliert beschrieben:

2.1 Kernkomponenten

- sFlow Agent: Ein schlankes Softwaremodul, das in Netzwerkgeräte (z. B. Cisco-Switches, Huawei-Router) integriert ist. Es ist zuständig für das Sammeln von Verkehrsdaten und Zählerdaten, das Einkapseln dieser Daten in sFlow-Datagramme und das Senden an den Collector über UDP (Standardport 6343).

- sFlow-Collector: Ein zentrales System (physisch oder virtuell), das sFlow-Datagramme empfängt, analysiert, speichert und auswertet. Im Gegensatz zu NetFlow-Collectorn müssen sFlow-Collector die Rohdaten der Paket-Header (typischerweise 60–140 Byte pro Sample) verarbeiten und analysieren, um aussagekräftige Erkenntnisse zu gewinnen. Diese Flexibilität ermöglicht die Unterstützung von nicht standardisierten Paketen wie MPLS, VXLAN und GRE.

2.2 Wichtigste Probenahmemechanismen

sFlow nutzt zwei sich ergänzende Stichprobenverfahren, um Transparenz und Ressourceneffizienz in Einklang zu bringen:

1. Paket-Sampling: Der Agent erfasst stichprobenartig ein- und ausgehende Pakete auf den überwachten Schnittstellen. Eine Samplingrate von beispielsweise 1:2048 bedeutet, dass der Agent jedes 2048. Paket erfasst (die Standard-Samplingrate für die meisten Geräte). Anstatt ganze Pakete zu erfassen, sammelt er nur die ersten Bytes des Paket-Headers (typischerweise 60–140 Bytes), die wichtige Informationen (Quell-/Ziel-IP, Port, Protokoll) enthalten, und minimiert so den Overhead. Die Samplingrate ist konfigurierbar und sollte an das Netzwerkverkehrsaufkommen angepasst werden: Höhere Raten (mehr Samples) verbessern die Genauigkeit, erhöhen aber den Ressourcenverbrauch, während niedrigere Raten den Overhead reduzieren, aber seltene Verkehrsmuster möglicherweise nicht erfassen.

2. Zählerdatenerfassung: Zusätzlich zu den Paketproben erfasst der Agent in festen Intervallen (Standard: 10 Sekunden) regelmäßig Zählerdaten von den Netzwerkschnittstellen (z. B. gesendete/empfangene Bytes, Paketverluste, Fehlerraten). Diese Daten liefern Kontextinformationen zum Zustand von Geräten und Verbindungen und ergänzen die Paketproben, um ein umfassendes Bild der Netzwerkleistung zu erhalten.

2.3 Datenexport und -analyse

Nach der Erfassung kapselt der Agent Paketproben und Zählerdaten in sFlow-Datagramme (UDP-Pakete) und sendet diese an den Collector. Der Collector analysiert diese Datagramme, aggregiert die Daten und generiert Visualisierungen, Berichte oder Warnmeldungen. So kann er beispielsweise die aktivsten Nutzer identifizieren, ungewöhnliche Verkehrsmuster (z. B. DDoS-Angriffe) erkennen oder die Bandbreitennutzung im Zeitverlauf verfolgen. Die Abtastrate ist in jedem Datagramm enthalten, sodass der Collector die Daten hochrechnen und das gesamte Verkehrsaufkommen schätzen kann (z. B. entspricht eine Stichprobe von 2048 dem ca. 2048-Fachen des beobachteten Datenverkehrs).

3. Was ist der Kernnutzen von sFlow?

Der Wert von sFlow beruht auf der einzigartigen Kombination aus Skalierbarkeit, geringem Overhead und Standardisierung – und adressiert damit die zentralen Schwachstellen der modernen Netzwerküberwachung. Die wichtigsten Nutzenversprechen sind:

3.1 Geringer Ressourcenaufwand

Im Gegensatz zur vollständigen Paketerfassung (die das Speichern und Verarbeiten jedes einzelnen Pakets erfordert) oder zustandsbehafteten Protokollen wie NetFlow (die Flusstabellen auf den Geräten verwalten) verwendet sFlow Stichproben und vermeidet die lokale Datenspeicherung. Dadurch werden CPU-, Speicher- und Bandbreitennutzung auf Netzwerkgeräten minimiert, was sFlow ideal für Hochgeschwindigkeitsverbindungen und ressourcenbeschränkte Umgebungen (z. B. Netzwerke kleiner und mittlerer Unternehmen) macht. Für die meisten Geräte sind keine zusätzlichen Hardware- oder Speichererweiterungen erforderlich, wodurch die Bereitstellungskosten gesenkt werden.

3.2 Hohe Skalierbarkeit

sFlow ist für die Skalierung mit modernen Netzwerken konzipiert. Ein einzelner Collector kann Zehntausende Schnittstellen auf Hunderten von Geräten überwachen und Verbindungen mit bis zu 100 Gbit/s und mehr unterstützen. Der Sampling-Mechanismus stellt sicher, dass die Ressourcennutzung des Agenten auch bei steigendem Datenverkehr überschaubar bleibt – ein entscheidender Vorteil für Rechenzentren und Carrier-Netzwerke mit massiver Last.

3.3 Umfassende Netzwerktransparenz

Durch die Kombination von Paket-Sampling (für den Datenverkehr) und Zähler-Sampling (für den Geräte-/Verbindungsstatus) bietet sFlow umfassende Transparenz des Netzwerkverkehrs. Es unterstützt Datenverkehr von Schicht 2 bis Schicht 7 und ermöglicht so die Überwachung von Anwendungen (z. B. Web, P2P, DNS), Protokollen (z. B. TCP, UDP, MPLS) und des Nutzerverhaltens. Diese Transparenz hilft IT-Teams, Engpässe zu erkennen, Probleme zu beheben und die Netzwerkleistung proaktiv zu optimieren.

3.4 Herstellerneutrale Standardisierung

Als offener Standard (RFC 3176) wird sFlow von allen führenden Netzwerkausrüstern (Cisco, Huawei, Juniper, Arista) unterstützt und lässt sich in gängige Überwachungstools (z. B. PRTG, SolarWinds, sFlow-RT) integrieren. Dadurch wird die Abhängigkeit von einem einzelnen Anbieter vermieden und Unternehmen können sFlow in heterogenen Netzwerkumgebungen (z. B. mit gemischten Cisco- und Huawei-Geräten) einsetzen.

4. Typische Anwendungsszenarien von sFlow

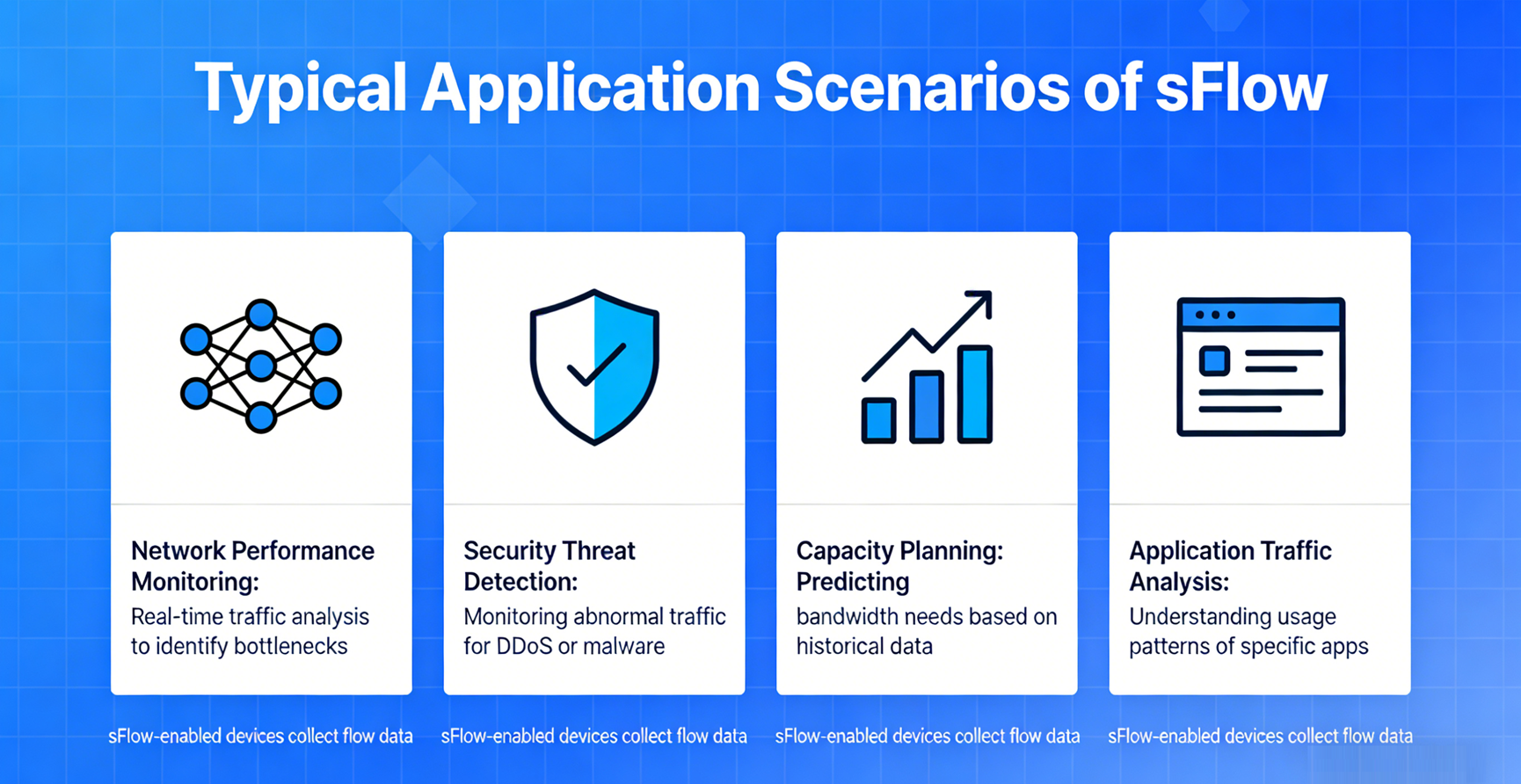

Die Vielseitigkeit von sFlow macht es für ein breites Spektrum an Netzwerkumgebungen geeignet, von kleinen Unternehmen bis hin zu großen Rechenzentren. Zu den häufigsten Anwendungsszenarien gehören:

4.1 Netzwerküberwachung im Rechenzentrum

Rechenzentren benötigen Hochgeschwindigkeitsverbindungen (10 Gbit/s+) und unterstützen Tausende von virtuellen Maschinen (VMs) und containerisierten Anwendungen. sFlow bietet Echtzeit-Einblicke in den Netzwerkverkehr der Leaf-Spine-Architektur und hilft IT-Teams, „Elephant Flows“ (große, lang anhaltende Datenströme, die zu Engpässen führen) zu erkennen, die Bandbreitenzuweisung zu optimieren und Kommunikationsprobleme zwischen VMs/Containern zu beheben. Es wird häufig in Verbindung mit SDN (Software-Defined Networking) eingesetzt, um dynamisches Traffic Engineering zu ermöglichen.

4.2 Netzwerkmanagement für Unternehmenscampusse

Unternehmensnetzwerke benötigen kosteneffiziente und skalierbare Überwachungslösungen, um den Datenverkehr der Mitarbeiter zu verfolgen, Bandbreitenrichtlinien durchzusetzen und Anomalien (z. B. nicht autorisierte Geräte, P2P-Dateiaustausch) zu erkennen. Dank des geringen Ressourcenverbrauchs eignet sich sFlow ideal für Campus-Switches und -Router und ermöglicht IT-Teams, Bandbreitenfresser zu identifizieren, die Anwendungsleistung (z. B. Microsoft 365, Zoom) zu optimieren und eine zuverlässige Konnektivität für Endbenutzer sicherzustellen.

4.3 Netzwerkbetrieb in Carrier-Qualität

Telekommunikationsanbieter nutzen sFlow zur Überwachung von Backbone- und Zugangsnetzen und verfolgen dabei Datenverkehr, Latenz und Fehlerraten über Tausende von Schnittstellen hinweg. Dies hilft ihnen, Peering-Beziehungen zu optimieren, DDoS-Angriffe frühzeitig zu erkennen und Kunden nutzungsbasiert abzurechnen.

4.4 Netzwerksicherheitsüberwachung

sFlow ist ein wertvolles Werkzeug für Sicherheitsteams, da es ungewöhnliche Datenverkehrsmuster im Zusammenhang mit DDoS-Angriffen, Portscans oder Malware erkennen kann. Durch die Analyse von Paketproben können Anwender ungewöhnliche Quell-/Ziel-IP-Paare, unerwartete Protokollnutzung oder plötzliche Datenverkehrsspitzen identifizieren und so Warnmeldungen für weitere Untersuchungen auslösen. Die Unterstützung von Rohdaten aus Paket-Headern macht sFlow besonders effektiv bei der Erkennung nicht standardmäßiger Angriffsvektoren (z. B. verschlüsselter DDoS-Datenverkehr).

4.5 Kapazitätsplanung und Trendanalyse

Durch die Erfassung historischer Verkehrsdaten ermöglicht sFlow IT-Teams, Trends (z. B. saisonale Bandbreitenspitzen, steigende Anwendungsnutzung) zu erkennen und Netzwerk-Upgrades proaktiv zu planen. Zeigt sFlow beispielsweise einen jährlichen Anstieg der Bandbreitennutzung um 20 %, können Teams zusätzliche Verbindungen oder Geräte-Upgrades budgetieren, bevor es zu Engpässen kommt.

5. Einschränkungen von sFlow

sFlow ist zwar ein leistungsstarkes Überwachungstool, weist aber systembedingte Einschränkungen auf, die Unternehmen bei der Implementierung berücksichtigen müssen:

5.1 Abwägung der Genauigkeit der Probenahme

Die größte Einschränkung von sFlow liegt in seiner Abhängigkeit von Stichproben. Niedrige Stichprobenraten (z. B. 1:10000) erfassen möglicherweise seltene, aber kritische Datenverkehrsmuster (z. B. kurzlebige Angriffe) nicht, während hohe Stichprobenraten den Ressourcenverbrauch erhöhen. Zudem führt die Stichprobenziehung zu statistischen Abweichungen – Schätzungen des gesamten Datenverkehrsvolumens sind unter Umständen nicht hundertprozentig genau, was bei Anwendungsfällen, die eine präzise Zählung des Datenverkehrs erfordern (z. B. Abrechnung geschäftskritischer Dienste), problematisch sein kann.

5.2 Kein vollständiger Datenfluss

Im Gegensatz zu NetFlow (das vollständige Flow-Datensätze einschließlich Start-/Endzeit und Gesamtbytes/Paketen pro Flow erfasst) erfasst sFlow nur einzelne Paketproben. Dies erschwert die Nachverfolgung des gesamten Lebenszyklus eines Flows (z. B. die Ermittlung des Startzeitpunkts, der Dauer oder des gesamten Bandbreitenverbrauchs).

5.3 Eingeschränkte Unterstützung für bestimmte Schnittstellen/Modi

Viele Netzwerkgeräte unterstützen sFlow nur auf physischen Schnittstellen – virtuelle Schnittstellen (z. B. VLAN-Subinterfaces, Port-Channels) oder Stack-Modi werden möglicherweise nicht unterstützt. Beispielsweise unterstützen Cisco-Switches sFlow nicht im Stack-Modus, was dessen Einsatz in gestapelten Switch-Umgebungen einschränkt.

5.4 Abhängigkeit von der Agentenimplementierung

Die Effektivität von sFlow hängt von der Qualität der Agentenimplementierung auf den Netzwerkgeräten ab. Auf manchen leistungsschwächeren Geräten oder älterer Hardware sind die Agenten möglicherweise schlecht optimiert und verbrauchen entweder übermäßig viele Ressourcen oder liefern ungenaue Messwerte. Beispielsweise verfügen einige Router über langsame CPUs der Steuerungsebene, die die Einstellung optimaler Abtastraten verhindern und somit die Erkennungsgenauigkeit bei Angriffen wie DDoS-Attacken verringern.

5.5 Eingeschränkter Einblick in verschlüsselten Datenverkehr

sFlow erfasst lediglich Paket-Header. Verschlüsselter Datenverkehr (z. B. TLS 1.3) verbirgt die Nutzdaten, sodass die eigentliche Anwendung oder der Inhalt des Datenflusses nicht identifiziert werden kann. Zwar kann sFlow weiterhin grundlegende Metriken (z. B. Quelle/Ziel, Paketgröße) erfassen, bietet aber keine detaillierten Einblicke in das Verhalten verschlüsselten Datenverkehrs (z. B. in HTTPS-Datenverkehr versteckte Schadsoftware).

5.6 Komplexität des Sammlers

Im Gegensatz zu NetFlow (das vorab analysierte Flow-Datensätze bereitstellt) erfordert sFlow, dass Collector die Rohdaten der Paket-Header analysieren. Dies erhöht die Komplexität der Bereitstellung und Verwaltung von Collectoren, da die Teams sicherstellen müssen, dass diese verschiedene Pakettypen und Protokolle (z. B. MPLS, VXLAN) verarbeiten können.

6. Wie funktioniert sFlow inNetzwerk-Paketbroker (NPB)?

Ein Network Packet Broker (NPB) ist ein spezialisiertes Gerät, das Netzwerkverkehr aggregiert, filtert und an Überwachungstools (z. B. sFlow-Collector, IDS/IPS, Systeme zur vollständigen Paketerfassung) verteilt. NPBs fungieren als „Verkehrsknotenpunkte“ und stellen sicher, dass Überwachungstools nur den relevanten Datenverkehr erhalten – dies verbessert die Effizienz und reduziert die Überlastung der Tools. In Kombination mit sFlow erweitern NPBs die Funktionalität von sFlow, indem sie dessen Einschränkungen beheben und die Transparenz erhöhen.

6.1 Die Rolle von NPB bei sFlow-Implementierungen

Bei herkömmlichen sFlow-Implementierungen führt jedes Netzwerkgerät (Switch, Router) einen sFlow-Agenten aus, der Samples direkt an den Collector sendet. Dies kann in großen Netzwerken (z. B. wenn Tausende von Geräten gleichzeitig UDP-Datagramme senden) zu einer Überlastung des Collectors führen und das Filtern irrelevanten Datenverkehrs erschweren. NPBs lösen dieses Problem, indem sie als zentralisierter sFlow-Agent oder Datenverkehrsaggregator fungieren:

6.2 Wichtigste Integrationsmodi

1. Zentralisiertes sFlow-Sampling: Der NPB aggregiert den Datenverkehr mehrerer Netzwerkgeräte (über SPAN/RSPAN-Ports oder TAPs) und führt anschließend einen sFlow-Agenten aus, um diesen aggregierten Datenverkehr zu samplen. Anstatt dass jedes Gerät Samples an den Collector sendet, sendet der NPB einen einzigen Sample-Stream – dies reduziert die Collector-Last und vereinfacht die Verwaltung. Dieser Modus ist ideal für große Netzwerke, da er das Sampling zentralisiert und konsistente Sampling-Raten im gesamten Netzwerk gewährleistet.

2. Datenverkehrsfilterung und -optimierung: NPBs können den Datenverkehr vor der Stichprobenentnahme filtern und so sicherstellen, dass der sFlow-Agent nur relevanten Datenverkehr (z. B. aus kritischen Subnetzen oder von bestimmten Anwendungen) erfasst. Dadurch wird die Anzahl der an den Collector gesendeten Stichproben reduziert, was die Effizienz steigert und den Speicherbedarf senkt. Beispielsweise kann ein NPB internen Verwaltungsdatenverkehr (z. B. SSH, SNMP) herausfiltern, der keiner Überwachung bedarf, und sFlow so auf den Benutzer- und Anwendungsdatenverkehr konzentrieren.

3. Aggregation und Korrelation von Stichproben: NPBs können sFlow-Stichproben von mehreren Geräten aggregieren und diese Daten korrelieren (z. B. den Datenverkehr von einer Quell-IP zu mehreren Zielen verknüpfen), bevor sie an den Collector gesendet werden. Dadurch erhält der Collector einen umfassenderen Überblick über die Netzwerkflüsse und die Einschränkung von sFlow, nicht den gesamten Flusskontext zu erfassen, wird behoben. Einige fortschrittliche NPBs unterstützen zudem die dynamische Anpassung der Abtastraten an das Datenverkehrsaufkommen (z. B. Erhöhung der Abtastraten bei Verkehrsspitzen zur Verbesserung der Genauigkeit).

4. Redundanz und Hochverfügbarkeit: NPBs können redundante Pfade für sFlow-Samples bereitstellen und so sicherstellen, dass bei einem Ausfall eines Collectors keine Daten verloren gehen. Sie können außerdem die Samples auf mehrere Collectors verteilen und so verhindern, dass ein einzelner Collector zum Engpass wird.

6.3 Praktische Vorteile der NPB + sFlow-Integration

Die Integration von sFlow in ein NPB bietet mehrere entscheidende Vorteile:

- Skalierbarkeit: NPBs übernehmen die Aggregation und das Sampling des Datenverkehrs, sodass der sFlow-Collector auch Tausende von Geräten ohne Überlastung unterstützen kann.

- Genauigkeit: Die dynamische Anpassung der Abtastrate und die Verkehrsfilterung verbessern die Genauigkeit der sFlow-Daten und verringern das Risiko, kritische Verkehrsmuster zu übersehen.

- Effizienz: Zentralisierte Probenahme und Filterung verringern die Anzahl der an den Datensammler gesendeten Proben und senken so den Bandbreiten- und Speicherbedarf.

- Vereinfachtes Management: NPBs zentralisieren die sFlow-Konfiguration und -Überwachung, wodurch die Konfiguration von Agenten auf jedem Netzwerkgerät entfällt.

Abschluss

sFlow ist ein leichtgewichtiges, skalierbares und standardisiertes Netzwerküberwachungsprotokoll, das die besonderen Herausforderungen moderner Hochgeschwindigkeitsnetzwerke bewältigt. Durch die Verwendung von Sampling zur Erfassung von Verkehrs- und Zählerdaten bietet es umfassende Transparenz ohne Leistungseinbußen – ideal für Rechenzentren, Unternehmen und Netzbetreiber. Zwar weist es Einschränkungen auf (z. B. Sampling-Genauigkeit, begrenzter Kontext der Datenflüsse), diese lassen sich jedoch durch die Integration von sFlow in einen Netzwerkpaketbroker (Network Packet Broker) minimieren. Dieser zentralisiert das Sampling, filtert den Datenverkehr und verbessert die Skalierbarkeit.

Ob Sie ein kleines Campusnetzwerk oder ein großes Carrier-Backbone überwachen – sFlow bietet eine kostengünstige, herstellerneutrale Lösung, um wertvolle Einblicke in die Netzwerkleistung zu gewinnen. In Kombination mit einem NPB (Network Policy Board) wird die Lösung noch leistungsfähiger und ermöglicht es Unternehmen, ihre Überwachungsinfrastruktur zu skalieren und die Transparenz auch bei wachsenden Netzwerken zu gewährleisten.

Veröffentlichungsdatum: 05.02.2026