Teil 1: Zusammenfassung der wichtigsten Produktmerkmale

Der Mylinking ML-NPB-M2000 ist ein modularer 2U Network Packet Broker (NPB) mit integriertem Inline-Bypass-Switch, der für hochzuverlässige Netzwerksicherheit und intelligente Datenverkehrsverarbeitung entwickelt wurde. Er behebt Netzwerkverzögerungen und -unterbrechungen, die durch Ausfälle oder Wartungsarbeiten an seriellen Sicherheitsgeräten verursacht werden, und unterstützt umfassendes Datenverkehrsmanagement, Überwachung und Schutz. Seine Kernfunktionen lassen sich wie folgt kategorisieren:

1. Hardware-Spezifikationen

○ Formfaktor:2U 19-Zoll-Rackmount, duales Netzteil (AC-220V/DC-48V optional), maximale Leistungsaufnahme 300W.

○ Modulare Steckplätze:4 Hot-Swap-fähige Steckplätze für BYPASS/MONITOR-Module (unterstützt gemischte Konfiguration).

○ Anschlussmöglichkeiten:Bypass-Modul (810G SFP+ & 4100GE QSFP28); Monitor-Modul (1610G SFP+ & 4100GE QSFP28); max. 2,4 Tbit/s Gesamtverarbeitungskapazität.

○ Management-Schnittstellen:1 RS232-Konsole, 110/100/1000M RJ45 Out-of-Band-Management-Port.

○ Skalierbarkeit:Bis zu 161G/10G Inline-Schutzverbindungen oder 840G/100G Verbindungen; maximal 641G/10G oder 1640G/100G Überwachungsports.

2. Kernfunktionsfähigkeiten

○ Inline-Bypass-Schutz:Schnelles Umschalten (<8ms), intelligente Herzschlagerkennung (anpassbare Parameter), automatische Umgehung bei Ausfall des Sicherheitsgeräts.

○ Verkehrsverarbeitung:Basisfunktionen (Replikation/Aggregation/Filterung/Kennzeichnung) + Erweiterte Funktionen (Deduplizierung/Maskierung/Slicing/SSL-Proxy/Entschlüsselung, L2-L7-Protokollidentifizierung).

○ Lastverteilung:Hashbasierter Lastausgleich (L2-L4) für Sicherheitsgerätecluster, Gewährleistung der Sitzungsintegrität, dynamische Lastumverteilung.

○ Tunnelverarbeitung:Unterstützung für Stripping/Encapsulation von VXLAN/GRE/MPLS/GTP, automatische Tunnelprotokollerkennung.

○ Verkehrssichtbarkeit:Multidimensionale Analyse (DPI-Tiefenanalyse, Flusstabellen-/Paketanalyse, präzise Fehlerortung), Echtzeitüberwachung und Alarmierung, Zeitstempelung auf Nanosekundenebene.

3. Wichtigste Bereitstellungsmodi

○ Inline-Bereitstellung:Vollständiger/spezifischer serieller Datenverkehrsschutz, Datenverkehrsblockierung, SSL-Proxy für die Analyse verschlüsselten Datenverkehrs.

○ SPAN-Bereitstellung:Out-of-Band-Traffic-Mirroring, -Aggregation und -Verteilung für Überwachungs-/Analysesysteme (IDS/APM/NPM).

○ Hybrid (Inline+SPAN):Integrierter Sicherheitsschutz + Out-of-Band-Traffic-Mirroring, keine gegenseitige Beeinträchtigung zwischen den beiden Modi.

4. Exklusive Kerntechnologien

○SpecFlow/FullLink-Schutzmodus, schnelle Umleitung, LinkSafeSwitch, dynamische Richtlinienweiterleitung für Webdienste.

○Anpassbare Heartbeat-Paketerkennung, dynamischer Lastausgleich über mehrere Verbindungen, intelligente Verkehrsverteilung.

Teil 2: Produktsystemanwendungen

Alle Diagramme verwenden den Mylinking ML-NPB-M2000 als zentralen Knotenpunkt, der Netzwerkinfrastruktur, Sicherheitsgeräte und Überwachungs-/Analysesysteme verbindet. Das Produktfoto ist im Layout mit [ML-NPB-M2000 Produktfoto] gekennzeichnet; in der tatsächlichen Installation kann es durch das offizielle Produktbild ersetzt werden.

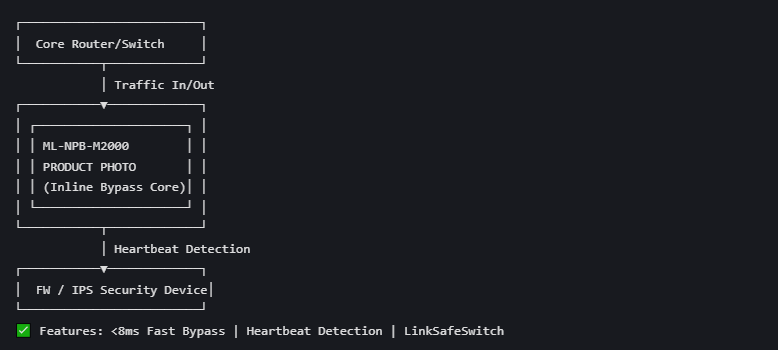

Diagramm 1: Umgehung des Schutzes vor seriellen Sicherheitsvorrichtungen für Inline-Verbindungen (Kernszenario)

Diagrammname: Automatisches Bypass-Schutzdiagramm für Inline-FW/IPS-Fehler

Zweck: Unterbrechungsfreier Schutz bei FW-/IPS-Ausfällen/Wartungsarbeiten

Komponentenbeschreibung

Netzwerkschicht: Kernrouter/-switch (zentraler Netzwerkknoten, Ein- und Ausgang des Upstream-/Downstream-Datenverkehrs).

Kernknoten: ML-NPB-M2000 (integrierter Inline-Bypass-Schalter, das Herzstück des gesamten Schutzsystems).

Sicherheitsebene: Traditionelle serielle Sicherheitsgeräte (Firewall/Intrusion Prevention System).

Verkehrsfluss- und Funktionsanwendung

1- Normalzustand: Der gesamte Datenverkehr von den Kernnetzwerkgeräten wird über ML-NPB-M2000 zur FW/IPS-Prüfung geleitet und kehrt dann über das Produkt zum Netzwerk zurück.

2- Anomaler Zustand: Die intelligente bidirektionale Heartbeat-Erkennung des Produkts erkennt FW/IPS-Fehler (Absturz/Überlastung/Wartung) und löst eine schnelle Bypass-Umschaltung (<8ms) aus.

3- Bypass-Zustand: Der Datenverkehr wird direkt zwischen den Kernnetzwerkgeräten über ML-NPB-M2000 weitergeleitet, wobei die fehlerhafte FW/IPS umgangen wird und somit eine Unterbrechung des Netzwerks vermieden wird.

4- Wiederherstellungszustand: Das Produkt erkennt die FW/IPS-Wiederherstellung in Echtzeit und stellt automatisch den ursprünglichen Datenverkehrspfad zum Schutz der Sicherheit wieder her.

Wichtigste angewandte Funktionen: Schnelles Bypass-Switching, anpassbare Heartbeat-Erkennung, LinkSafeSwitch-Technologie.

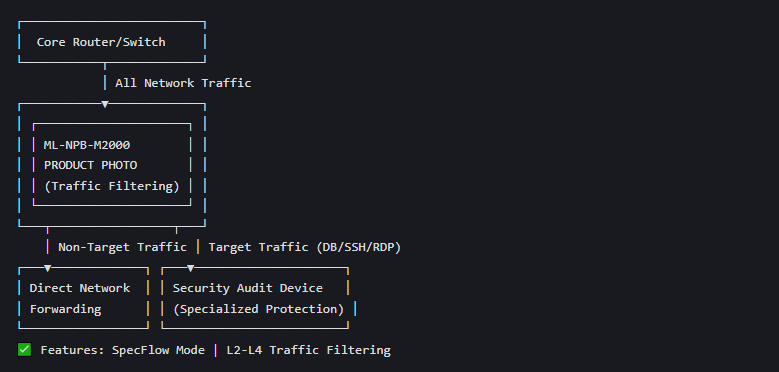

Diagramm 2: SpecFlow-spezifisches Inline-Sicherheitsdiagramm für Datenverkehr

Diagrammname: Richtlinienbasiertes Diagramm zur spezifischen Verkehrssteuerung und zum Sicherheitsschutz

Zweck: Filtern und Weiterleiten ausschließlich des Zieldatenverkehrs an die Prüfgeräte

Komponentenbeschreibung

Netzwerkschicht: Kernrouter/Switch (Eingang für alle Arten von Datenverkehr).

Kernknoten: ML-NPB-M2000 (Verkehrsprüfung, spezifische Verkehrsverfolgung).

Sicherheitsebene: Spezialisierte Sicherheitsüberwachungsgeräte (für datenbank-/SSH-/RDP-spezifischen Datenverkehr, geringe Verarbeitungskapazität für den gesamten Datenverkehr).

Verkehrsfluss- und Funktionsanwendung

1- Das Produkt verwendet L2-L4-Verkehrsidentifizierung (VLAN-Tag/IP-Fünf-Tupel/MAC/Port), um den Datenverkehr gemäß vorkonfigurierten Richtlinien zu filtern.

2- Nicht betroffener Datenverkehr: Wird direkt über das Produkt zurück an das Netzwerk weitergeleitet, ohne dass Sicherheitsvorrichtungen durchlaufen werden müssen (reduziert die Gerätelast).

3- Betroffener spezifischer Datenverkehr: Weiterleitung an das spezialisierte Sicherheitsgerät zur Prüfung/zum Schutz, dann Rückkehr ins Netzwerk über das Produkt.

4- Echtzeit-Heartbeat-Erkennung für das Sicherheitsgerät; automatische Umgehung bei Geräteausfall, um sicherzustellen, dass der Schutz des spezifischen Datenverkehrs nicht unterbrochen wird.

Wichtigste angewandte Funktionen: SpecFlow-Schutzmodus, L2-L4-Verkehrsfilterung, Technologie zum selektiven Schutz des Datenverkehrs.

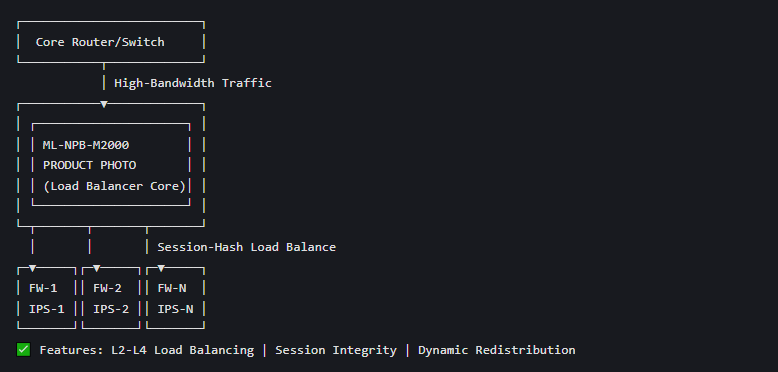

Diagramm 3: Lastverteiltes Inline-Sicherheitscluster-Schutzdiagramm

Diagrammname: Lastverteilung für FW/IPS-Cluster bei hoher Bandbreite

Zweck: Verteilung des 100G-Datenverkehrs über den FW/IPS-Cluster

Komponentenbeschreibung

Netzwerkschicht: Kernrouter/Switch (hohe Bandbreitenspitzen im Eingangsverkehr, die von einem einzelnen Sicherheitsgerät nicht bewältigt werden können).

Kernknoten: ML-NPB-M2000 (intelligente Verkehrsverteilung, Lastausgleichsmanagement).

Sicherheitsebene: FW/IPS-Cluster (mehrere identische Sicherheitsgeräte parallel im Einsatz).

Verkehrsfluss- und Funktionsanwendung

1- Das Produkt empfängt Datenverkehr mit hoher Bandbreite aus dem Kernnetzwerk und ermöglicht Hash-basiertes Load Balancing (L2-L4) (basierend auf MAC/IP/Port/Protokoll).

2- Der Datenverkehr wird gleichmäßig auf jede FW/IPS im Cluster verteilt, um eine parallele Sicherheitsverarbeitung zu gewährleisten und die Sitzungsintegrität des Datenflusses sicherzustellen.

3. Das Produkt unterstützt die dynamische Lastverteilung: Wenn ein Clustergerät ausfällt oder eine Verbindung unterbrochen ist, wird der Datenverkehr automatisch auf andere normale Geräte umverteilt.

4. Die Gesamtverarbeitungsleistung des Sicherheitssystems verbessert sich linear mit der Anzahl der Clustergeräte und passt sich so an Szenarien mit hoher Bandbreite von 100G/200G an.

Wichtigste angewandte Funktionen: Dynamischer Lastausgleich über mehrere Verbindungen, intelligente Verkehrsverteilung, schnelle Umgehung bei Ausfall eines einzelnen Geräts.

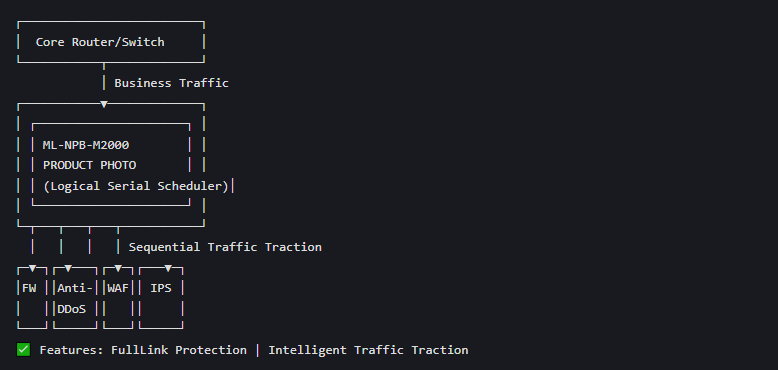

Diagramm 4: Schutzdiagramm für ein serielles Sicherheitsgerät mit mehreren Schnittstellen (physische serielle Schnittstelle → logische serielle Schnittstelle)

Diagrammname: Traktionsdiagramm für parallelen und seriellen Datenverkehr mehrerer Sicherheitsgeräte

Zweck: Ersetzen der physischen seriellen Schnittstelle (Single Point of Failure) durch eine parallele logische serielle Schnittstelle.

Komponentenbeschreibung

Netzwerkschicht: Kernrouter/Switch (wichtige Verbindung wie Internetausgang/Serverbereich).

Kernknoten: ML-NPB-M2000 (einheitliche Verkehrsplanung, logische serielle Verwaltung).

Sicherheitsebene: Mehrere verschiedene serielle Sicherheitsgeräte (FW/Anti-DDoS/WAF/IPS; bei herkömmlichen physischen seriellen Bereitstellungen besteht ein Single Point of Failure).

Verkehrsfluss- und Funktionsanwendung

1. Traditionelle Bereitstellung: Mehrere Sicherheitsgeräte werden physisch in Reihe geschaltet, was zu mehreren Single Points of Failure und großen Netzwerkverzögerungen führt.

2- Neue Bereitstellung: Alle Sicherheitsgeräte sind physisch parallel zum ML-NPB-M2000 angeordnet; das Produkt implementiert eine logische serielle Datenverkehrsführung gemäß den Sicherheitsrichtlinien.

3. Der Datenverkehr durchläuft jedes Sicherheitsgerät in der vorkonfigurierten logischen Reihenfolge, um einen schrittweisen Schutz zu gewährleisten und so den gleichen Effekt wie bei einer physischen seriellen Verbindung zu erzielen.

4. Wenn ein Sicherheitsgerät ausfällt, umgeht das Produkt lediglich das fehlerhafte Gerät, während der Rest des logischen seriellen Schutzes wirksam bleibt. Dadurch werden einzelne Fehlerquellen reduziert und die Zuverlässigkeit des Netzwerks verbessert.

Wichtigste angewandte Funktionen: FullLink-Schutzmodus, Intelligente Verkehrssteuerung, Dynamische Richtlinienweiterleitung.

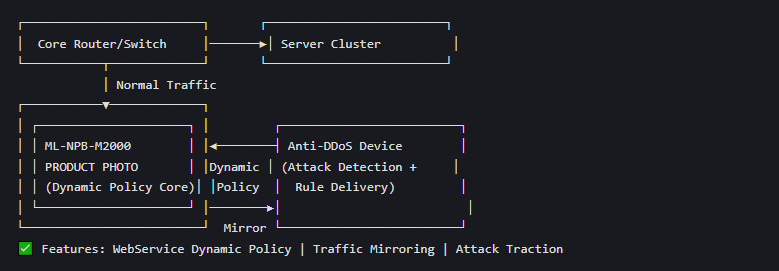

Diagramm 5: Dynamisches Richtliniendiagramm zur Erkennung und zum Schutz vor DDoS-Angriffen

Diagrammname: Dynamische Richtlinienanpassung für Webdienste zum Schutz vor DDoS-Angriffen

Zweck: Echtzeit-Angriffserkennung + dynamische Verkehrsanalyse

Komponentenbeschreibung

Netzwerkschicht: Kernrouter/Switch + Servercluster (geschütztes Ziel, z. B. Geschäftsserver-IP/Segment).

Kernknoten: ML-NPB-M2000 (Weiterleitung von Datenverkehr in Leitungsgeschwindigkeit, dynamische Richtlinienaktualisierung, Datenverkehrs-Traction).

Sicherheitsebene: Schutzvorrichtung gegen DDoS-Angriffe (Echtzeit-Angriffserkennung, dynamische Richtlinienbereitstellung).

Verkehrsfluss- und Funktionsanwendung

1- Normalzustand: ML-NPB-M2000 leitet den gesamten Datenverkehr mit Leitungsgeschwindigkeit an den Servercluster weiter und spiegelt den gesamten Datenverkehr zur Echtzeit-Erkennung an das Anti-DDoS-Gerät (keine Auswirkungen auf den Geschäftsverkehr).

2- Angriff erkannt: Das Anti-DDoS-Gerät erkennt DDoS-Angriffe auf die Server-IP/das Segment, generiert Regeln für den Datenverkehr und übermittelt diese über die dynamische Richtlinienschnittstelle des Webdienstes an das Produkt.

3- Angriffsabwehr: Das Produkt aktualisiert die dynamische Regelbibliothek in Echtzeit, leitet den Angriffsverkehr zur Bereinigung/Verarbeitung an das Anti-DDoS-Gerät weiter, während der normale Datenverkehr weiterhin direkt weitergeleitet wird.

4. Ende des Angriffs: Das Anti-DDoS-Gerät sendet einen Befehl zur Richtlinienaufhebung, und das Produkt stellt den ursprünglichen Weiterleitungsmodus mit voller Leitungsgeschwindigkeit wieder her.

Wichtigste angewandte Funktionen: Dynamische Richtlinienweiterleitung für Webdienste, Traffic Mirroring, Hardware-ASIC-Weiterleitung in Leitungsgeschwindigkeit, Traffic Blocking.

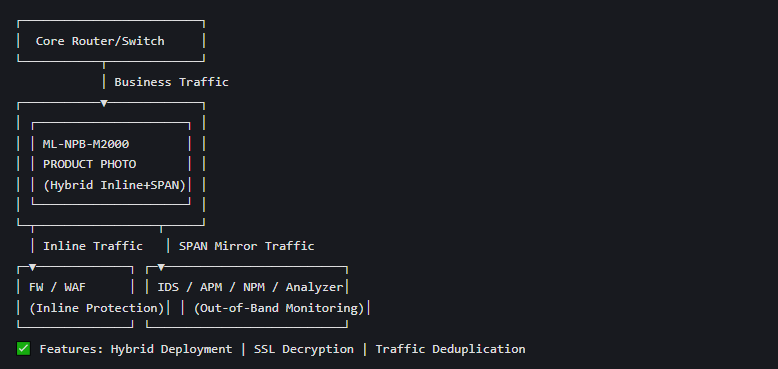

Diagramm 6: Hybrid (Inline+SPAN) Inband-Schutz + Out-of-Band-Überwachungsdiagramm

Diagrammname: Inline-FW/WAF-Schutz + SPAN-Out-of-Band-IDS/APM-Überwachungsdiagramm

Zweck: Gleichzeitiger Inline-Schutz und Analyse des Out-of-Band-Verkehrs.

Komponentenbeschreibung

Netzwerkschicht: Kernrouter/Switch (Eingang für Geschäftsdatenverkehr).

Kernknoten: ML-NPB-M2000 (Inline- und SPAN-Modus gleichzeitig aktivieren, keine gegenseitige Beeinflussung).

Inband-Sicherheitsschicht: FW/WAF (serieller Inline-Schutz für Geschäftsdatenverkehr).

Out-of-Band-Überwachungsschicht: IDS/APM/NPM (Verkehrsanalyse, Leistungsüberwachung, Bedrohungserkennung).

Verkehrsfluss- und Funktionsanwendung

1- Inline-Modus: Der Geschäftsdatenverkehr wird über das Produkt an die FW/WAF zur Inline-Sicherheitssicherung weitergeleitet, wodurch Fehlerumgehung und gezielte Datenverkehrsführung realisiert werden.

2- SPAN-Modus: Das Produkt spiegelt den vollständigen/gefilterten Inline-Datenverkehr über das Monitormodul an das Out-of-Band-Überwachungssystem, ohne die normale Weiterleitung des Inline-Datenverkehrs zu beeinträchtigen.

3- Das Überwachungssystem führt eine detaillierte Verkehrsanalyse (DPI/Flow-Tabellen-/Paketanalyse), eine Leistungsüberwachung (APM/NPM) und eine passive Bedrohungserkennung (IDS) durch. Das Produkt unterstützt die SSL-Entschlüsselung für gespiegelten verschlüsselten Datenverkehr (HTTPS/TLS), um den Anforderungen an die Klartextanalyse gerecht zu werden.

4- Das Produkt bietet eine Deduplizierung/Maskierung des gespiegelten Datenverkehrs und reduziert so die Verarbeitungslast des Out-of-Band-Überwachungssystems.

Wichtigste angewandte Funktionen: Hybride Inline+SPAN-Bereitstellung, SSL-Proxy/Entschlüsselung, Traffic Mirroring, Datendeduplizierung, Analyse der Verkehrstransparenz.

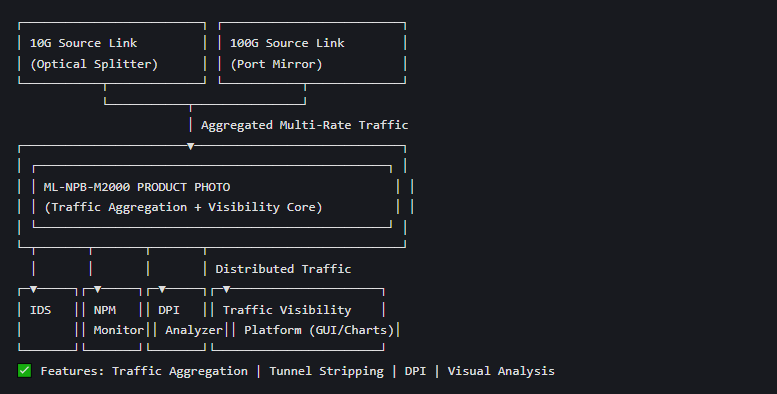

Diagramm 7: Diagramm zur einheitlichen Planung und Transparenzanalyse des Netzwerkverkehrs

Diagrammname: Multi-Link-Traffic-Aggregation + Unified Scheduling + Visual Analysis Diagramm

Zweck: Vereinheitlichung von 10G/40G/100G-Datenverkehr + visuelle Analyse

Komponentenbeschreibung

Quellschicht: Multi-Rate (10G/40G/100G) Netzwerkquellverbindungen (Internet-Ausgang, Serverbereich, Core-Switch), Datenverkehr wird über einen optischen Splitter/Port-Mirror erfasst.

Kernknoten: ML-NPB-M2000 (einheitliche Verkehrsaggregation, Filterung, Verteilung, Vorverarbeitung).

Analyseebene: Out-of-Band-Sicherheits-/Analysesysteme (FW/IDS/NPM/DPI-Analysator).

Visuelle Ebene: Verkehrssichtbarkeitsplattform (integrierte Benutzeroberfläche des Produkts, mehrdimensionale Diagrammdarstellung).

Verkehrsfluss- und Funktionsanwendung

1- Das Produkt aggregiert den gesamten Datenverkehr von Quellverbindungen mit unterschiedlichen Datenraten in Leitungsgeschwindigkeit und verarbeitet ihn vor (Filterung/Aufteilung/Deduplizierung/Tunnelentfernung).

2- Gemäß vorkonfigurierten Richtlinien verteilt das Produkt den Datenverkehr verschiedener Dienste an die entsprechenden Out-of-Band-Sicherheits-/Analysesysteme (z. B. DDoS-Datenverkehr an Anti-DDoS, Leistungsdaten an NPM).

3- Das im Produkt integrierte Traffic-Visibility-Modul führt eine mehrdimensionale Analyse (DPI-Tiefenanalyse, Flow-Tabellen-/Paketanalyse, präzise Fehlerortung) des aggregierten Datenverkehrs durch und zeigt diese in Echtzeit über die GUI an (Kreisdiagramm/Balkendiagramm/Zeitleiste).

4- Unterstützung der Echtzeit-Paketerfassung und der Abfrage des historischen Datenverkehrs auf anormalen Datenverkehr, um dem Betriebs- und Wartungspersonal zu helfen, Netzwerkfehler/Sicherheitsbedrohungen schnell zu lokalisieren.

Wichtigste angewandte Funktionen: Verkehrsaggregation/-verteilung, Tunnelentkernung, DPI-Anwendungsidentifizierung, mehrdimensionale Verkehrssichtbarkeit, präzise Fehleranalyse.

VerwandtNetzwerkpaketbroker

Bitte besuchen Sie diese Seite für weitere Details:https://www.mylinking.com/mylinking-network-packet-broker-plus-inline-bypass-switch-ml-npb-m2000-product/

VerwandtInline-Bypass-Schalter

Bitte besuchen Sie diese Seite für weitere Details:https://www.mylinking.com/mylinking-network-packet-broker-plus-inline-bypass-switch-ml-bypass-m2000-product/

Veröffentlichungsdatum: 07.04.2026