Der Aufstieg von Netzwerk-Packet-Brokern der nächsten Generation hat bedeutende Fortschritte bei Netzwerkbetriebs- und Sicherheitstools mit sich gebracht. Diese fortschrittlichen Technologien ermöglichen es Unternehmen, agiler zu agieren und ihre IT-Strategien besser an ihren Geschäftsinitiativen auszurichten. Trotz dieser Entwicklungen besteht jedoch weiterhin eine weit verbreitete Schwachstelle im Bereich der Netzwerkverkehrsüberwachung, die Unternehmen beheben müssen.

Netzwerk-Paketbroker (NPBs)Netzwerkpuffer (NPBs) sind Geräte oder Softwarelösungen, die als Vermittler zwischen der Netzwerkinfrastruktur und den Überwachungstools fungieren. Sie ermöglichen die Transparenz des Netzwerkverkehrs, indem sie Netzwerkpakete aggregieren, filtern und an verschiedene Überwachungs- und Sicherheitstools verteilen. Aufgrund ihrer Fähigkeit, die betriebliche Effizienz zu steigern und die Sicherheit zu verbessern, sind NPBs zu unverzichtbaren Komponenten moderner Netzwerke geworden.

Mit der zunehmenden Verbreitung von Initiativen zur digitalen Transformation setzen Unternehmen vermehrt auf komplexe Netzwerkinfrastrukturen mit zahlreichen Geräten und heterogenen Protokollen. Diese Komplexität, gepaart mit dem exponentiellen Wachstum des Netzwerkverkehrs, stellt herkömmliche Überwachungstools vor große Herausforderungen. Netzwerk-Packet-Broker bieten hier eine Lösung, indem sie die Verteilung des Netzwerkverkehrs optimieren, den Datenfluss rationalisieren und die Leistung von Überwachungstools verbessern.

Netzwerk-Paketbroker der nächsten GenerationDie Fähigkeiten herkömmlicher Netzwerk-Backbones (NPBs) wurden erweitert. Zu diesen Fortschritten zählen verbesserte Skalierbarkeit, optimierte Filterfunktionen, Unterstützung verschiedener Netzwerkverkehrsarten und erhöhte Programmierbarkeit. Die Fähigkeit, große Datenmengen zu verarbeiten und relevante Informationen intelligent zu filtern, ermöglicht es Unternehmen, umfassende Transparenz in ihren Netzwerken zu gewinnen, potenzielle Bedrohungen zu erkennen und schnell auf Sicherheitsvorfälle zu reagieren.

Darüber hinaus unterstützen NPBs der nächsten Generation eine Vielzahl von Netzwerkbetriebs- und Sicherheitstools. Zu diesen Tools gehören unter anderem Netzwerk-Performance-Monitoring (NPM), Intrusion-Detection-Systeme (IDS), Data-Loss-Prevention (DLP), Netzwerkforensik und Application Performance Monitoring (APM). Durch die Bereitstellung der erforderlichen Netzwerkverkehrsdaten für diese Tools können Unternehmen die Netzwerkleistung effektiv überwachen, Sicherheitsbedrohungen erkennen und abwehren sowie die Einhaltung gesetzlicher Bestimmungen sicherstellen.

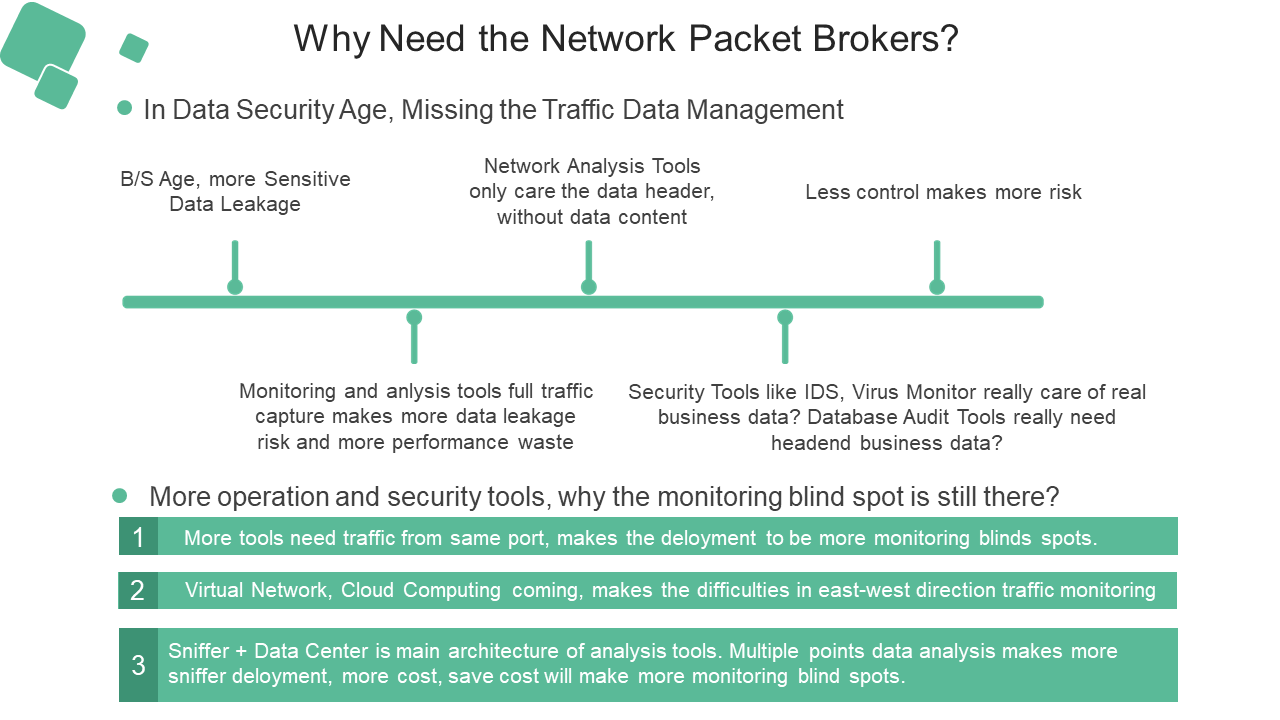

Trotz der Fortschritte bei Netzwerk-Paketbrokern und der Verfügbarkeit einer Vielzahl von Überwachungs- und Sicherheitstools bestehen jedoch weiterhin Schwachstellen in der Netzwerkverkehrsüberwachung. Diese Schwachstellen entstehen aus verschiedenen Gründen:

1. Verschlüsselung:Die weitverbreitete Nutzung von Verschlüsselungsprotokollen wie TLS und SSL erschwert die Überprüfung des Netzwerkverkehrs auf potenzielle Bedrohungen. Zwar können Netzwerkbetreiber weiterhin verschlüsselten Datenverkehr erfassen und verteilen, doch die fehlende Transparenz der verschlüsselten Nutzdaten schränkt die Wirksamkeit von Sicherheitstools bei der Erkennung komplexer Angriffe ein.

2. IoT und BYOD:Die zunehmende Anzahl von IoT-Geräten und der BYOD-Trend (Bring Your Own Device) haben die Angriffsfläche von Unternehmen deutlich vergrößert. Diese Geräte umgehen häufig herkömmliche Überwachungstools und führen so zu blinden Flecken in der Netzwerküberwachung. Netzwerkkommunikationssysteme der nächsten Generation müssen sich an die wachsende Komplexität dieser Geräte anpassen, um einen umfassenden Überblick über den Netzwerkverkehr zu gewährleisten.

3. Cloud- und virtualisierte Umgebungen:Mit der zunehmenden Verbreitung von Cloud Computing und virtualisierten Umgebungen sind die Netzwerkverkehrsmuster dynamischer und über verschiedene Standorte verteilt geworden. Herkömmliche Überwachungstools stoßen bei der Erfassung und Analyse des Datenverkehrs in diesen Umgebungen an ihre Grenzen, wodurch Lücken in der Netzwerküberwachung entstehen. Netzwerkverkehrszentralen der nächsten Generation müssen daher Cloud-native Funktionen integrieren, um den Netzwerkverkehr in Cloud- und virtualisierten Umgebungen effektiv zu überwachen.

4. Fortgeschrittene Bedrohungen:Cyberbedrohungen entwickeln sich ständig weiter und werden immer raffinierter. Da Angreifer immer geschickter darin werden, der Erkennung zu entgehen, benötigen Unternehmen fortschrittliche Überwachungs- und Sicherheitstools, um diese Bedrohungen effektiv zu identifizieren und abzuwehren. Herkömmliche Netzwerkprotokollierungsplattformen (NPBs) und ältere Überwachungstools verfügen möglicherweise nicht über die notwendigen Funktionen, um diese komplexen Bedrohungen zu erkennen, was zu Schwachstellen in der Netzwerküberwachung führt.

Um diese Schwachstellen zu beheben, sollten Unternehmen einen ganzheitlichen Ansatz für die Netzwerküberwachung verfolgen, der fortschrittliche Netzwerküberwachungssysteme mit KI-gestützten Systemen zur Bedrohungserkennung und -abwehr kombiniert. Diese Systeme nutzen Algorithmen des maschinellen Lernens, um das Netzwerkverkehrsverhalten zu analysieren, Anomalien zu erkennen und automatisch auf potenzielle Bedrohungen zu reagieren. Durch die Integration dieser Technologien können Unternehmen die Schwachstellen in der Netzwerküberwachung schließen und ihre allgemeine Sicherheitslage verbessern.

Zusammenfassend lässt sich sagen, dass der Aufstieg von Netzwerk-Packet-Brokern der nächsten Generation und die Verfügbarkeit von mehr Tools für Netzwerkbetrieb und -sicherheit zwar die Netzwerktransparenz deutlich verbessert haben, Unternehmen aber weiterhin blinde Flecken erkennen müssen. Faktoren wie Verschlüsselung, IoT und BYOD, Cloud- und virtualisierte Umgebungen sowie fortgeschrittene Bedrohungen tragen zu diesen blinden Flecken bei. Um diesen Herausforderungen effektiv zu begegnen, sollten Unternehmen in fortschrittliche Netzwerk-Packet-Broker investieren, KI-gestützte Systeme zur Bedrohungserkennung nutzen und einen ganzheitlichen Ansatz für die Netzwerküberwachung verfolgen. Dadurch können Unternehmen die blinden Flecken in der Netzwerküberwachung deutlich reduzieren und ihre allgemeine Sicherheit und betriebliche Effizienz steigern.

Veröffentlichungsdatum: 09.10.2023