Sicherheit ist heutzutage keine Option mehr, sondern Pflicht für jeden IT-Experten. HTTP, HTTPS, SSL, TLS – verstehen Sie wirklich, was im Hintergrund passiert? In diesem Artikel erklären wir die grundlegende Logik moderner verschlüsselter Kommunikationsprotokolle verständlich und anschaulich anhand eines Flussdiagramms.

Warum ist HTTP „unsicher“? --- Einleitung

Erinnern Sie sich an diese bekannte Browserwarnung?

„Ihre Verbindung ist nicht privat.“

Sobald eine Website kein HTTPS verwendet, werden alle Benutzerdaten unverschlüsselt im Netzwerk übertragen. Anmeldepasswörter, Bankkartennummern und sogar private Gespräche können von einem versierten Hacker abgefangen werden. Die Ursache hierfür ist die fehlende Verschlüsselung von HTTP.

Wie genau ermöglichen HTTPS und der dahinterstehende „Gatekeeper“ TLS die sichere Übertragung von Daten über das Internet? Schauen wir uns das Schicht für Schicht an.

HTTPS = HTTP + TLS/SSL --- Struktur und Kernkonzepte

1. Was ist HTTPS im Wesentlichen?

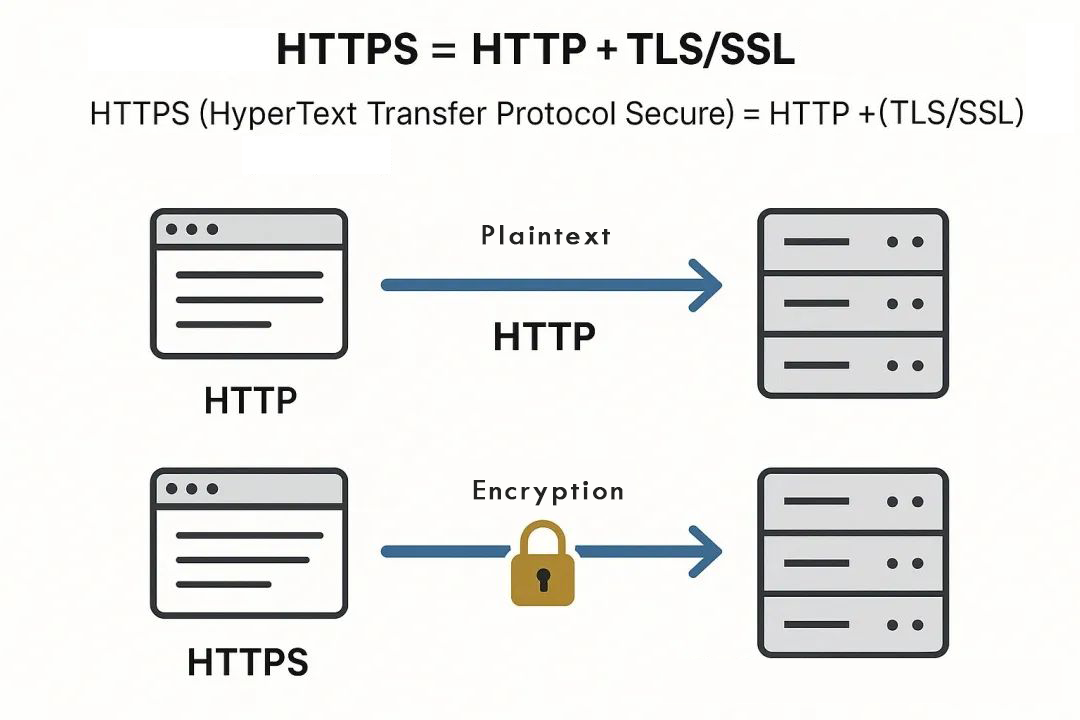

HTTPS (Hypertext Transfer Protocol Secure) = HTTP + Verschlüsselungsschicht (TLS/SSL)

○ HTTP: Dieses Protokoll ist für den Datentransport zuständig, der Inhalt ist jedoch im Klartext sichtbar.

○ TLS/SSL: Bietet eine „Verschlüsselungssperre“ für die HTTP-Kommunikation und macht die Daten zu einem Rätsel, das nur der legitime Sender und Empfänger lösen können.

Abbildung 1: HTTP- vs. HTTPS-Datenfluss.

Das „Schloss“-Symbol in der Adressleiste des Browsers ist das TLS/SSL-Sicherheitsflag.

2. In welcher Beziehung stehen TLS und SSL zueinander?

○ SSL (Secure Sockets Layer): Das älteste kryptografische Protokoll, bei dem sich herausstellte, dass es schwerwiegende Sicherheitslücken aufweist.

○ TLS (Transport Layer Security): Der Nachfolger von SSL, TLS 1.2 und das fortschrittlichere TLS 1.3, die deutliche Verbesserungen in Sicherheit und Leistung bieten.

Heutzutage sind „SSL-Zertifikate“ einfach nur Implementierungen des TLS-Protokolls, lediglich benannte Erweiterungen.

Tief in die Welt von TLS: Die kryptografische Magie hinter HTTPS

1. Der Handshake-Ablauf ist vollständig aufgelöst.

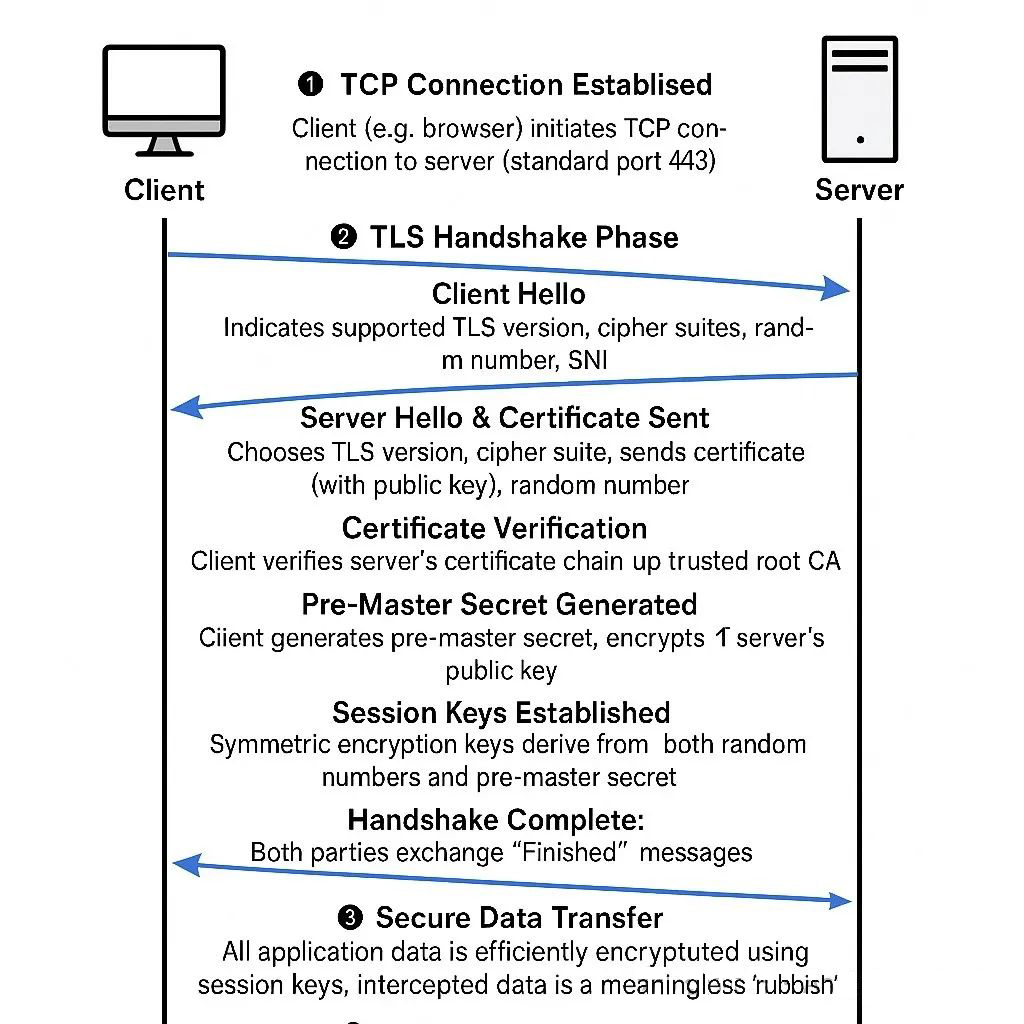

Die Grundlage der sicheren TLS-Kommunikation ist der Handshake-Ablauf beim Verbindungsaufbau. Betrachten wir den standardmäßigen Ablauf des TLS-Handshakes genauer:

Abbildung 2: Ein typischer TLS-Handshake-Ablauf.

1️⃣ TCP-Verbindungsaufbau

Ein Client (z. B. ein Browser) initiiert eine TCP-Verbindung zum Server (Standardport 443).

2️⃣ TLS-Handshake-Phase

○ Client Hello: Der Browser sendet die unterstützte TLS-Version, die Verschlüsselung und eine Zufallszahl zusammen mit der Server Name Indication (SNI), die dem Server mitteilt, auf welchen Hostnamen er zugreifen möchte (wodurch die gemeinsame Nutzung der IP-Adresse über mehrere Standorte hinweg ermöglicht wird).

○ Server Hello & Zertifikatsausgabe: Der Server wählt die passende TLS-Version und Verschlüsselung aus und sendet sein Zertifikat (mit öffentlichem Schlüssel) und Zufallszahlen zurück.

○ Zertifikatsvalidierung: Der Browser überprüft die gesamte Serverzertifikatskette bis hin zur vertrauenswürdigen Stammzertifizierungsstelle, um sicherzustellen, dass sie nicht gefälscht wurde.

○ Generierung des Vorab-Masterschlüssels: Der Browser generiert einen Vorab-Masterschlüssel, verschlüsselt ihn mit dem öffentlichen Schlüssel des Servers und sendet ihn an den Server. Zwei Parteien verhandeln den Sitzungsschlüssel: Mithilfe der Zufallszahlen beider Parteien und des Vorab-Masterschlüssels berechnen Client und Server denselben symmetrischen Verschlüsselungs-Sitzungsschlüssel.

○ Abschluss des Handshakes: Beide Parteien senden sich gegenseitig die Nachricht „Fertig“ und treten in die Phase der verschlüsselten Datenübertragung ein.

3️⃣ Sichere Datenübertragung

Alle Servicedaten werden mit dem ausgehandelten Sitzungsschlüssel symmetrisch und effizient verschlüsselt; selbst wenn sie abgefangen werden, handelt es sich nur um eine Menge „verstümmelten Codes“.

4️⃣ Sitzungswiederverwendung

TLS unterstützt wieder Session, was die Leistung erheblich verbessern kann, da derselbe Client den mühsamen Handshake überspringen kann.

Asymmetrische Verschlüsselung (wie RSA) ist sicher, aber langsam. Symmetrische Verschlüsselung ist schnell, aber die Schlüsselverteilung ist aufwendig. TLS verwendet eine zweistufige Strategie: Zuerst findet ein asymmetrischer, sicherer Schlüsselaustausch statt, anschließend ein symmetrisches Verfahren zur effizienten Verschlüsselung der Daten.

2. Weiterentwicklung der Algorithmen und Verbesserung der Sicherheit

RSA und Diffie-Hellman

○ RSA

Es wurde erstmals während des TLS-Handshakes weit verbreitet eingesetzt, um Sitzungsschlüssel sicher zu verteilen. Der Client generiert einen Sitzungsschlüssel, verschlüsselt ihn mit dem öffentlichen Schlüssel des Servers und sendet ihn so, dass nur der Server ihn entschlüsseln kann.

○ Diffie-Hellman (DH/ECDH)

Ab TLS 1.3 wird RSA nicht mehr für den Schlüsselaustausch verwendet, sondern die sichereren DH/ECDH-Algorithmen, die Forward Secrecy (PFS) unterstützen. Selbst wenn der private Schlüssel in falsche Hände gerät, können die gespeicherten Daten nicht wiederhergestellt werden.

| TLS-Version | Schlüsselaustauschalgorithmus | Sicherheit |

| TLS 1.2 | RSA/DH/ECDH | Höher |

| TLS 1.3 | nur für DH/ECDH | Höher |

Praktische Ratschläge, die Netzwerkpraktiker beherrschen müssen

○ Priorisiertes Upgrade auf TLS 1.3 für schnellere und sicherere Verschlüsselung.

○ Starke Verschlüsselungsverfahren (AES-GCM, ChaCha20 usw.) aktivieren und schwache Algorithmen und unsichere Protokolle (SSLv3, TLS 1.0) deaktivieren;

○ Konfigurieren Sie HSTS, OCSP Stapling usw., um den allgemeinen HTTPS-Schutz zu verbessern;

○ Die Zertifikatskette muss regelmäßig aktualisiert und überprüft werden, um die Gültigkeit und Integrität der Vertrauenskette sicherzustellen.

Fazit & Gedanken: Ist Ihr Unternehmen wirklich sicher?

Von unverschlüsseltem HTTP zu vollständig verschlüsseltem HTTPS haben sich die Sicherheitsanforderungen mit jeder Protokollaktualisierung weiterentwickelt. Als Eckpfeiler der verschlüsselten Kommunikation in modernen Netzwerken verbessert sich TLS kontinuierlich, um der zunehmend komplexen Angriffslandschaft gerecht zu werden.

Nutzt Ihr Unternehmen bereits HTTPS? Entspricht Ihre Kryptokonfiguration den Best Practices der Branche?

Veröffentlichungsdatum: 22. Juli 2025